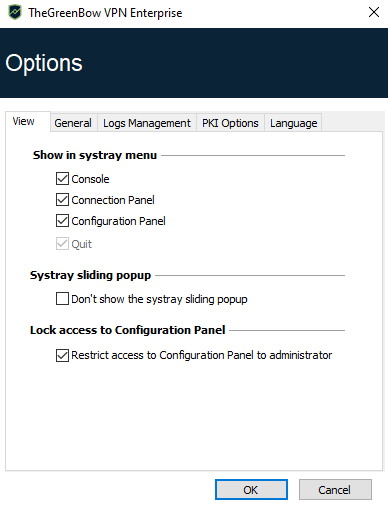

Options

Affichage

Les options de l’onglet Affichage de la fenêtre Options permettent de masquer pratiquement toutes les interfaces du logiciel :

-

options du menu en barre des tâches,

-

popup glissante en barre des tâches,

-

accès au Panneau de Configuration.

Visualisation des options de menu en barre des tâches

Les options Console, Panneau de Configuration et Panneau des Connexions du menu en barre des tâches peuvent être masquées. Le menu peut ainsi se réduire à l’option Quitter.

L’option Quitter du menu en barre des tâches ne peut être supprimée à partir du logiciel. Elle peut toutefois être supprimée en utilisant les options d’installation (cf. « Guide de déploiement »).

Affichage de la popup glissante en barre des tâches

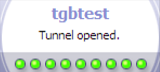

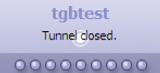

Lorsque l’option Ne pas afficher la popup de barre des tâches est désactivée, une fenêtre popup glissante apparaît au-dessus de l’icône du Client VPN en barre des tâches à l’ouverture et à la fermeture d’un tunnel VPN.

Cette fenêtre identifie l’état du tunnel au cours de son ouverture ou de sa fermeture, et disparaît automatiquement, à moins que la souris ne soit dessus :

|

Tunnel ouvert |

|

|

Tunnel fermé |

|

|

Incident d’ouverture du tunnel : la fenêtre affiche l’explication succincte de l’incident, et un lien cliquable vers plus d’informations sur cet incident. |

|

Restreindre l’accès au Panneau de Configuration

Dans SN VPN Client Exclusive, l’interface du Panneau de Configuration est par défaut restreinte aux administrateurs. Pour rendre le Panneau de Configuration accessible aux utilisateurs, décochez l’option Restreindre l’accès du panneau de configuration aux administrateurs.

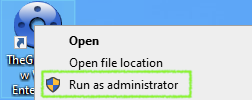

Pour lancer le Client VPN en mode administrateur, cliquez sur l’icône SN VPN Client Exclusive avec le bouton droit de la souris, puis sélectionnez l’option de menu Exécuter en tant qu’administrateur.

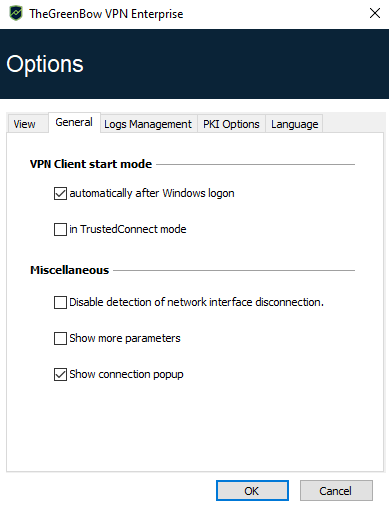

Général

Mode de démarrage du Client VPN

Lorsque l’option automatiquement après le logon Windows est cochée, le Client VPN démarre automatiquement à l’ouverture de la session utilisateur.

Si l’option est décochée, l’utilisateur devra lancer manuellement le Client VPN, soit par double-clic sur l’icône du bureau, soit en sélectionnant le menu de lancement du logiciel dans le menu Démarrer de Windows.

Reportez-vous à la section Démarrer le logiciel pour plus de détails.

Si l’option en mode TrustedConnect est également cochée, le Client VPN démarre avec le Panneau TrustedConnect. Sinon, le Client VPN démarre avec le Panneau des Connexions.

Désactiver la détection de déconnexion

Dans son comportement standard, le Client VPN ferme le tunnel VPN (de son côté), dès lors qu’il constate un problème de communication avec la passerelle VPN distante.

Pour des réseaux physiques peu fiables, sujets à des micro-déconnexions fréquentes, cette fonction peut présenter des inconvénients (qui peuvent aller jusqu’à l’impossibilité d’ouvrir un tunnel VPN).

En cochant la case Désactiver la détection de déconnexion, le Client VPN évite de fermer les tunnels dès qu’une déconnexion est constatée. Cela permet de garantir une excellente stabilité du tunnel VPN, y compris sur des réseaux physiques peu fiables, typiquement les réseaux sans fil de type Wi-Fi, 4G, 5G, ou satellite.

Afficher la popup de connexion

Une fenêtre de connexion est automatiquement affichée à chaque connexion VPN établie.

Il est possible ici de désactiver l’affichage de cette fenêtre en décochant la case Afficher la popup de connexion.

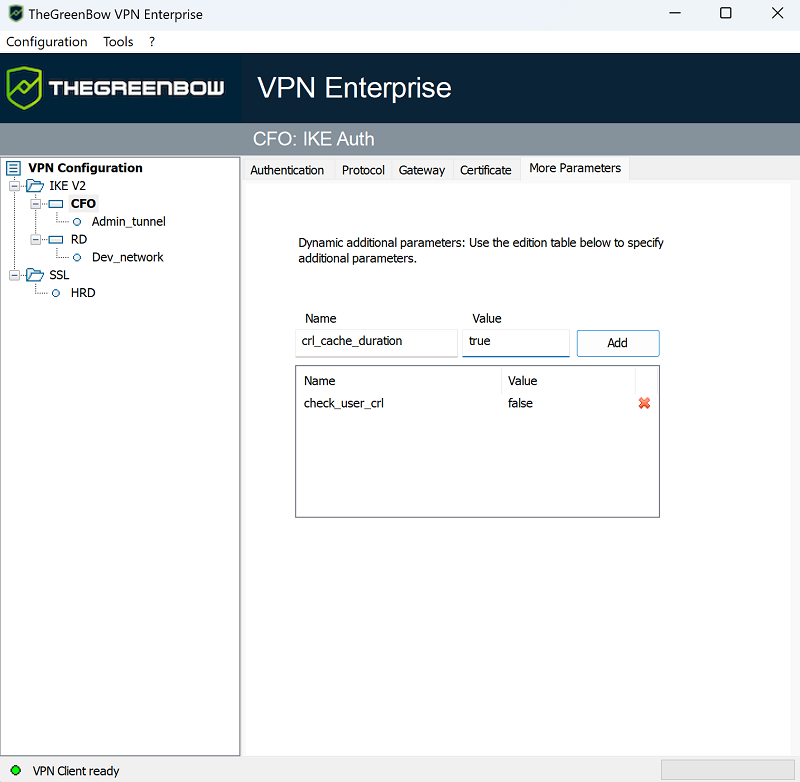

Afficher plus de paramètres

SN VPN Client Exclusive permet si besoin de configurer des paramètres dynamiques additionnels, au niveau de la configuration IKE Auth, dont seuls les suivants sont documentés dans le présent guide :

-

Spécifier l’adresse IP de l’interface réseau

-

local_subnet (cf. section Adresses)

-

-

Spécifier la taille du nonce pour les passerelles IPsec DR

-

nonce_size (cf. section IKE Auth : Protocole)

-

-

Spécifier la taille du réseau local virtuel

-

local_virtual_network_size (cf. section Trafic sélecteurs)

-

-

Sélectionner un certificat en fonction de son sujet

-

user_cert_dnpattern (cf. section user_cert_dnpattern)

-

-

Sélectionner un certificat en fonction de son champ « key usage »

-

user_cert_keyusage (cf. section user_cert_keyusage)

-

-

Sélectionner le lecteur de tokens / cartes à puce à utiliser pour la sélection automatique du certificat utilisateur

-

reader_pattern (cf. section Paramètres dynamiques)

-

-

Définir le magasin de certificats à utiliser au niveau tunnel

-

MachineStore (cf. section Caractéristiques requises)

-

-

Activer le protocole de vérification de certificat en ligne (OCSP ou Online Certificate Status Protocol en anglais)

-

enable_OCSP (cf. section Certificat de la passerelle VPN)

-

-

Empêcher ou limiter le chargement de la CRL

-

check_user_crl (cf. section Empêcher ou limiter le téléchargement des CRL)

-

crl_cache_duration (cf. section Empêcher ou limiter le téléchargement des CRL)

-

-

Valider le certificat même s’il ne se conforme pas aux contraintes relatives à l’extension Key Usage

-

allow_server_extra_keyusage (cf. section Contraintes relatives à l’extension Key Usage)

-

-

Valider le certificat même s’il ne se conforme pas aux contraintes relatives à l’extension Extended Key Usage

-

allow_server_and_client_auth (cf. section Contraintes relatives à l’extension Extended Key Usage)

-

-

Utiliser l’algorithme de hachage SHA-2 dans la charge utile de demande de certificat

-

sha2_in_cert_req (cf. section Mode IPsec DR)

-

-

Employer d’autres méthodes d’authentification des certificats

-

Method14_RSASSA_PKCS1 (cf. section Méthodes d’authentification des certificats)

-

Method1_PKCS1v15_Scheme (cf. section Méthodes d’authentification des certificats)

-

-

Employer la méthode 214 ou la méthode 14 pour l’authentification des certificats utilisateurs Brainpool

-

use_method_214 (cf. section Méthodes d’authentification des certificats)

-

-

Afficher un message personnalisé dans la fenêtre popup de demande du code PIN

-

user_smartcard_tip (cf. section Utiliser un certificat sur carte à puce ou sur token)

-

Dans certaines circonstances, le support Stormshield peut vous proposer d’ajouter d'autres paramètres dynamiques (Nom, Valeur), non documentés dans le présent guide, qui permettront de gérer des cas d’usage particuliers, soit sur la version du logiciel installée, soit sur des patches qui vous seront fournis.

Pour activer l’onglet Plus de paramètres sur la fenêtre de configuration des tunnels VPN comme ci-dessous, cochez l’option Afficher plus de paramètres dans l'onglet Général de la fenêtre Options.

Gestion des logs

Voir la section Logs administrateur.

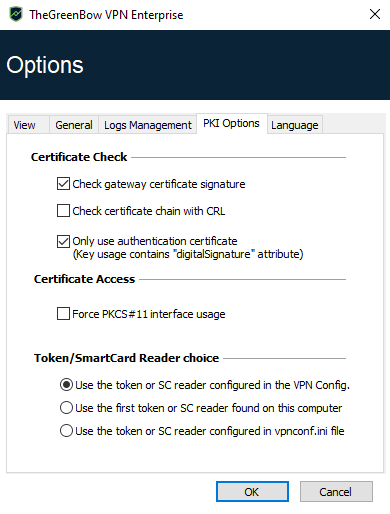

Options PKI

L’onglet Options PKI permet d’affiner la gestion des cartes à puce et des tokens et de caractériser précisément l'accès aux certificats.

Les options PKI comprennent :

-

la configuration de règles pour la vérification du certificat de la passerelle (validité, CRL, key usage) ;

-

la caractérisation du certificat que le Client VPN doit utiliser pour ouvrir un tunnel VPN ;

-

la définition du lecteur de cartes à puce ou du token à utiliser sur le poste utilisateur.

NOTE

Dans le cadre du déploiement du logiciel, toutes ces options peuvent être préconfigurées au cours de l’installation du logiciel SN VPN Client Exclusive. Ce mécanisme est décrit dans le document « Guide de déploiement ».

Vérification des certificats

| Vérifier la signature du certificat de la passerelle |

Lorsque cette option est sélectionnée, le certificat de la passerelle VPN est vérifié (incluant sa date de validité), ainsi que chaque certificat de la chaîne de certification jusqu’au certificat racine. ASTUCE

|

| Vérifier la chaîne de certification avec CRL |

Lorsque cette option est sélectionnée, le Client VPN vérifie la liste des certificats révoqués (CRL ou Certificate Revocation List en anglais) du certificat de la passerelle VPN, ainsi que celle de chaque certificat de la chaîne de certification jusqu’au certificat racine. Le certificat racine et les certificats intermédiaires doivent être importés dans la configuration ou accessibles dans le magasin de certificats Windows. De même, les CRL doivent être accessibles, soit dans le magasin de certificats Windows, soit téléchargeables. NOTE

|

| Certificats Passerelle et Client VPN issus de CA différentes |

Si le Client VPN et la passerelle VPN utilisent des certificats issus d’une autorité de certification différente, cette case doit être cochée. |

| Utiliser seulement les certificats de type Authentification |

Lorsque cette option est cochée, seuls les certificats de type Authentification (c’est-à-dire dont l’extension Key Usage contient l’attribut digitalSignature) sont pris en compte par le Client VPN. Cette fonction permet de sélectionner automatiquement un certificat parmi plusieurs stockés sur la même carte à puce ou le même token. La case à cocher est grisée lorsque la propriété MSI KEYUSAGE est définie sur la valeur 2 ou 3 lors de l’installation (cf. « Guide de déploiement »). |

Accès aux certificats

| Forcer l'utilisation de PKCS#11 |

Le Client VPN sait gérer les API PKCS#11 et CNG pour accéder au certificat des cartes à puce ou des tokens. Lorsque cette option est cochée, le Client VPN ne prend en compte que l’API PKCS#11 pour accéder au certificat des cartes à puce et des tokens. |

| Utiliser le premier certificat trouvé |

Lorsque cette option est cochée, le Client VPN utilise le premier certificat trouvé sur le lecteur de cartes à puce ou le token spécifié. |

Choix du token/lecteur de cartes à puce

| Utiliser le token/lecteur CàP spécifié dans la config. VPN |

Le Client VPN utilise le lecteur ou le token spécifié dans le fichier de configuration VPN pour y chercher un certificat. |

| Utiliser le premier token/lecteur CàP trouvé |

Le Client VPN utilise la première carte à puce ou le premier token trouvé sur le poste pour y chercher un certificat. |

| Utiliser le token/lecteur CàP spécifié dans vpnconf.ini |

Le Client VPN utilise le fichier de configuration vpnconf.ini pour identifier les lecteurs de cartes à puce ou les tokens à utiliser pour y chercher un certificat. Voir le « Guide de déploiement ». NOTE

|

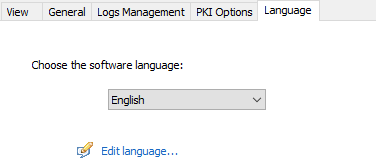

Gestion des langues

Choix d’une langue

SN VPN Client Exclusive peut être exécuté en plusieurs langues. Il est possible de changer de langue en cours d’exécution du logiciel.

Pour choisir une autre langue, ouvrez le menu Outils > Options, puis sélectionnez l’onglet Langue. Choisissez la langue souhaitée dans la liste déroulante proposée :

La liste des langues disponibles en standard dans le logiciel est donnée en annexe à la section Caractéristiques techniques de SN VPN Client Exclusive.

Modification ou création d’une langue

SN VPN Client Exclusive permet aussi de créer une nouvelle traduction ou d’effectuer des modifications sur la langue utilisée, puis de tester ces modifications dynamiquement, via un outil de traduction intégré.

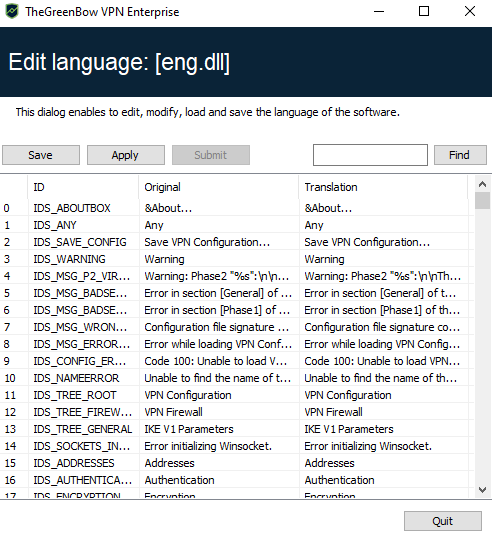

Dans l’onglet Langue, cliquez sur le lien Éditer la langue..., la fenêtre de traduction s'affiche :

La fenêtre de traduction est partagée en 4 colonnes qui indiquent respectivement le numéro de la chaîne de caractère, son identifiant, sa traduction dans la langue d’origine, et sa traduction dans la langue choisie.

La fenêtre de traduction permet :

-

de traduire chaque chaîne de caractère en cliquant sur la ligne correspondante ;

-

de rechercher une chaîne de caractères donnée dans n’importe quelle colonne du tableau (champ de saisie Chercher, puis utiliser la touche F3 pour parcourir toutes les occurrences de la chaîne de caractères recherchée) ;

-

de sauvegarder les modifications (bouton Sauver).

IMPORTANT

Les caractères ou suites de caractères suivantes ne doivent pas être modifiées au cours de la traduction :

%s sera remplacé par le logiciel par une chaîne de caractères

%d sera remplacé par le logiciel par un nombre

\n indique un retour chariot

& indique que le caractère suivant doit être souligné

%m-%d-%Y indique un format de date (ici le format américain : mois-jour-année). Ne modifier ce champ qu’en connaissance du format dans la langue traduite.

La chaîne IDS_SC_P11_3 doit être reprise sans modification.