Gérer la protection de la clé privée des certificats d'un firewall SNS

Cette section explique comment protéger la clé privée des certificats d'un firewall SNS par le module TPM, comment vérifier si une clé privée est protégée et comment supprimer cette protection si nécessaire.

Gérer la protection de la clé privée d'un certificat déjà présent

Depuis l'interface Web d'administration

Ce cas concerne exclusivement les versions SNS 4.8.7 et supérieures.

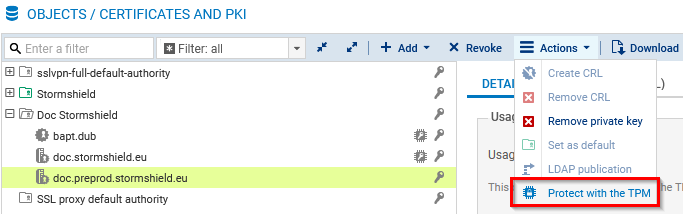

- Rendez-vous dans Configuration > Objets > Certificats et PKI.

- Sélectionnez le certificat (identité) concerné.

- Pour protéger la clé privée du certificat, cliquez sur Actions > Protéger avec le TPM. Pour supprimer sa protection, reportez-vous à la section Depuis la console CLI.

- Cliquez sur OK.

Depuis la console CLI

-

Affichez les autorités de certification avec la commande :

PKI CA LIST

Si besoin, vous pouvez afficher la liste des autorités de certification intermédiaires signées par l'autorité racine concernée en ajoutant

CANAME=<RootCA>à la commande. -

Affichez les certificats issus de l'autorité de certification (

<CA>) avec la commande :PKI CERT LIST CANAME=<CA>

-

Selon l'action que vous souhaitez effectuer sur le certificat (

<CERTNAME>) concerné :-

Pour protéger sa clé privée, exécutez la commande :

PKI CERT PROTECT CANAME=<CA> NAME=<CERTNAME> tpm=ondisk

-

Pour supprimer sa protection, exécutez la commande :

PKI CERT PROTECT CANAME=<CA> NAME=<CERTNAME> tpm=none tpmpassword=<password>

Remplacez

<password>par le mot de passe du TPM.

-

-

Activez la nouvelle configuration avec la commande :

PKI ACTIVATE

Ajouter un certificat et protéger sa clé privée

Depuis l'interface Web d'administration

- Rendez-vous dans Configuration > Objets > Certificats et PKI.

- Cliquez sur Ajouter et sélectionnez le certificat (identité) concerné.

-

Complétez les informations demandées. Cochez la case Protéger cette identité à l'aide du TPM pendant les étapes.

- Cliquez sur Terminer.

Pour plus d'informations, reportez-vous à la section Certificats et PKI du Manuel utilisateur SNS v4.8 LTSB ou v4.3 LTSB selon la version utilisée.

Depuis la console CLI

-

Ajoutez un nouveau certificat avec la commande :

PKI CERT CREATE

Utilisez le jeton

tpm=ondiskpour protéger la clé privée du certificat.Si besoin, affichez l'aide de la commande avec :

PKI CERT CREATE HELP

-

Activez la nouvelle configuration avec la commande :

PKI ACTIVATE

Importer un certificat et protéger sa clé privée

Depuis l'interface Web d'administration

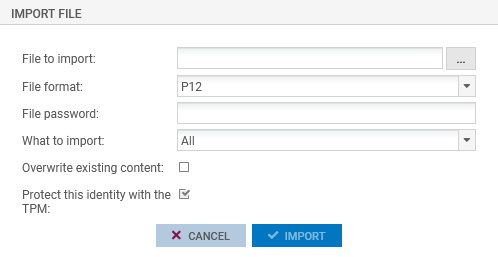

- Rendez-vous dans Configuration > Objets > Certificats et PKI.

- Cliquez sur Ajouter > Importer un fichier.

-

Complétez les informations demandées. Cochez la case Protéger cette identité à l'aide du TPM pendant les étapes.

- Cliquez sur Terminer.

Pour plus d'informations, reportez-vous à la section Certificats et PKI du Manuel utilisateur SNS v4.8 LTSB ou v4.3 LTSB selon la version utilisée.

Depuis la console CLI

-

Importez un certificat avec la commande :

PKI IMPORT type=<req|cert|pkey|crl|ca|all> format=<p12|pem|der> password=<pass> force=<0|1> tpm=ondisk < /tmp/monfichier.p12

- Personnalisez les jetons de configuration,

- Dans l'exemple ci-dessus, le fichier monfichier.p12, préalablement téléversé sur le firewall SNS dans le répertoire /tpm/, sera importé.

Si besoin, affichez l'aide de la commande avec :

PKI IMPORT HELP

-

Activez la nouvelle configuration avec la commande :

PKI ACTIVATE

Vérifier si la clé privée d'un certificat est protégée

Depuis l'interface Web d'administration

Ce cas concerne exclusivement les versions SNS 4.8.7 et supérieures.

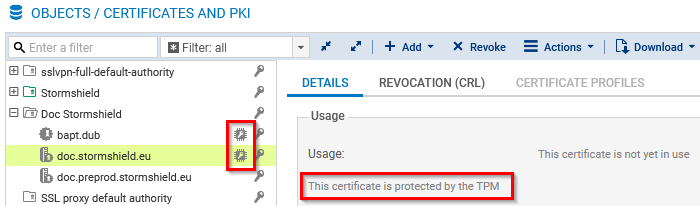

Rendez-vous dans Configuration > Objets > Certificats et PKI.

-

L'icône

indique que la clé privée du certificat est protégée par le module TPM. Cette information est également disponible dans l'onglet Détails du certificat ou dans l'info-bulle qui s'affiche en survolant le certificat.

indique que la clé privée du certificat est protégée par le module TPM. Cette information est également disponible dans l'onglet Détails du certificat ou dans l'info-bulle qui s'affiche en survolant le certificat.

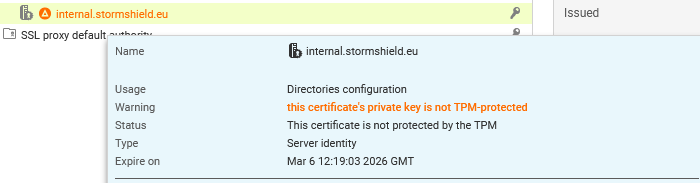

-

L'icône

indique que le certificat est utilisé dans la configuration du firewall SNS mais sa clé privée n'est pas protégée par le module TPM. Cette information est également disponible dans l'info-bulle qui s'affiche en survolant le certificat.

indique que le certificat est utilisé dans la configuration du firewall SNS mais sa clé privée n'est pas protégée par le module TPM. Cette information est également disponible dans l'info-bulle qui s'affiche en survolant le certificat.

Depuis la console CLI

-

Pour vérifier les certificats actuellement utilisés dans la configuration du firewall SNS, exécutez la commande :

MONITOR CERT

Dans le résultat,

tpm=Usedindique que la clé privée est protégée par le module TPM. -

Pour vérifier un certificat en particulier, exécutez la commande :

PKI CERT SHOW CANAME=<CA> NAME=<CERTNAME>

Dans le résultat,

tpm=ondiskindique que la clé privée est protégée par le module TPM. -

Pour vérifier les certificats d'une autorité de certification du firewall SNS :

-

Affichez les autorités de certification avec la commande :

PKI CA LIST

Si besoin, vous pouvez afficher la liste des autorités de certification intermédiaires signées par l'autorité racine concernée en ajoutant

CANAME=<RootCA>à la commande. -

Affichez les certificats issus de l'autorité de certification (

<CA>) avec la commande :PKI CERT LIST CANAME=<CA>

Dans le résultat,

tpm=ondiskindique que la clé privée est protégée par le module TPM.

-

Cas d'un parc de firewalls géré par un serveur SMC

Gérer la protection de la clé privée du certificat utilisé pour communiquer avec le serveur SMC

Ce cas concerne exclusivement les versions SNS 4.8.7 et supérieures.

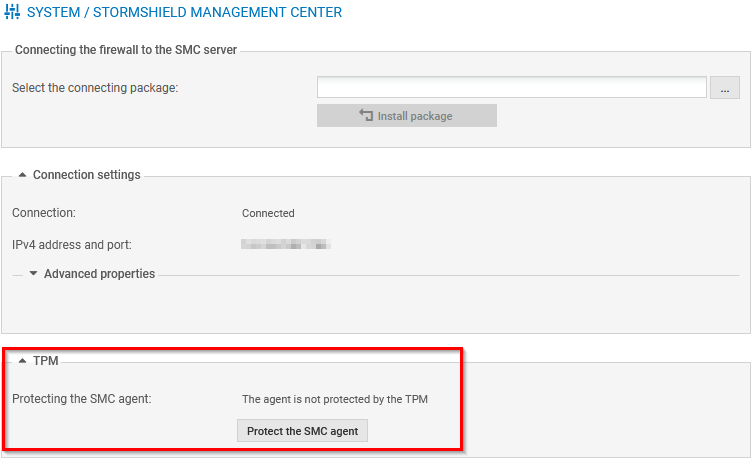

- Rendez-vous dans Configuration > Système > Management Center.

-

Dans le cadre TPM, pour protéger la clé privée du certificat utilisé pour communiquer avec le serveur SMC, cliquez sur Protéger l'agent SMC. Pour supprimer sa protection, cliquez sur Déprotéger l'agent SMC.

-

Confirmez la modification.

IMPORTANT

Si la clé privée du certificat utilisé pour communiquer avec le serveur SMC est protégée et que l'accès au module TPM est refusé dans le futur, les communications avec le serveur SMC ne seront plus possibles tant que le module TPM n'aura pas été de nouveau scellé. Pendant ce laps de temps, il ne sera plus possible d'administrer le firewall SNS via le serveur SMC.

Vous pouvez également réaliser ces opérations depuis la console CLI avec ces commandes :

-

Pour protéger la clé privée du certificat :

CONFIG FWADMIN PROTECT tpm=ondisk

-

Pour supprimer la protection de la clé privée du certificat :

CONFIG FWADMIN PROTECT tpm=none tpmpassword=<password>

Remplacez

<password>par le mot de passe du TPM du firewall SNS.

Vous pouvez exécuter ces commandes sur un parc de firewalls SNS depuis le serveur SMC. Pour plus d'informations, reportez-vous à la section Exécuter des commandes CLI SNS sur un parc de firewalls du Guide d'administration SMC.

Gérer la protection de la clé privée des certificats du firewall SNS depuis le serveur SMC

Pour plus d'informations sur la protection de la clé privée des certificats du firewall SNS depuis le serveur SMC, reportez-vous aux sections suivantes du Guide d'administration SMC :

- Activer la protection par TPM d'une clé privée déjà existante,

- Importer ou déclarer un certificat pour un firewall,

- Savoir si une clé privée est protégée par TPM.

NOTE

Lorsque le module TPM est initialisé, la clé privée des certificats déclarés sur le firewall SNS par le serveur SMC est par défaut protégée par le module TPM. Pour modifier ce comportement, reportez-vous à la section Désactiver la protection de la clé privée par TPM du Guide d'administration SMC.