Désactiver la protection des certificats par TPM (Trusted Platform Module) lors de l'installation sur le firewall

Les firewalls SNS proposent la protection des certificats par module TPM.

Lorsque vous installez une identité (format .p12) sur un firewall SNS depuis le serveur SMC, la protection de la clé privée par module TPM est activée par défaut. La clé privée est protégée par un mot de passe stocké sur le module TPM.

Dans SMC, les clés protégées par TPM ne sont utilisables que dans des topologies VPN IPsec avec des profils de chiffrement de type IKEv2.

Pour créer des topologies VPN avec des profils de type IKEv1, vous devez désactiver cette protection avec la variable d'environnement SMC_FW_TPM_ENABLED.

Dès lors que le module TPM est présent et activé sur un modèle de firewall SNS, lorsque vous installez une identité sur un firewall depuis le serveur SMC, la clé privée correspondante est protégée par le module TPM.

Pour savoir si une clé privée est protégée par module TPM, consultez les panneaux suivants dans l'interface web d'administration du serveur SMC :

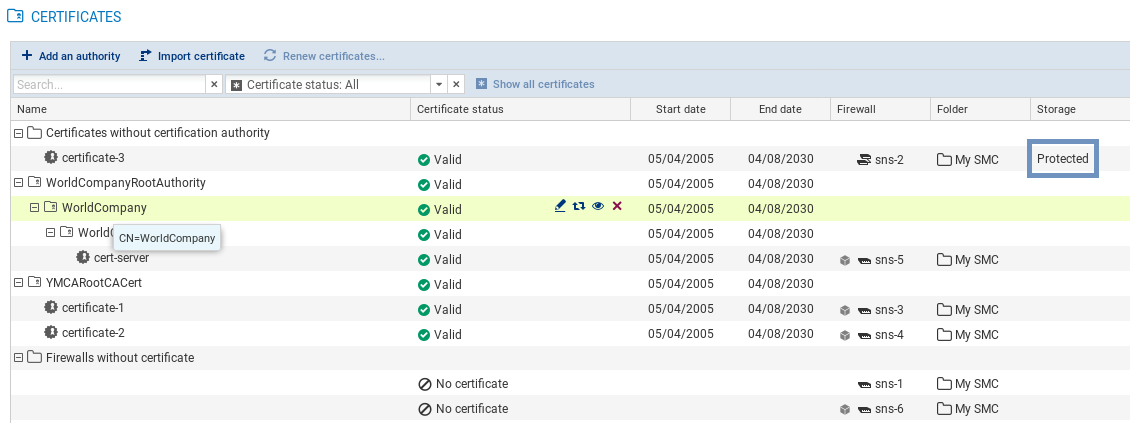

- Dans le menu Configuration > Certificats, affichez la colonne Stockage (masquée par défaut). La mention Protégé est indiquée dans la colonne lorsqu'une clé privée est protégée par module TPM.

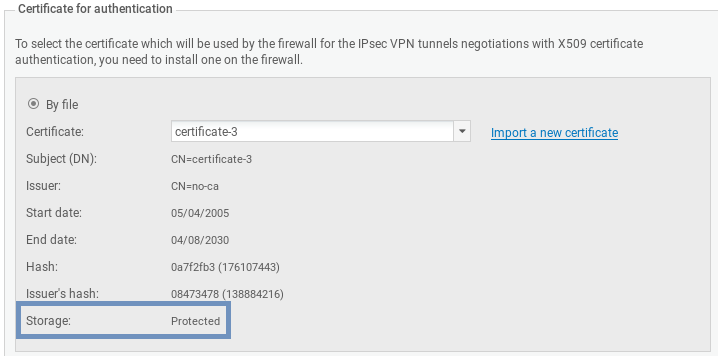

- Dans l'onglet Système > VPN IPsec des propriétés d'un firewall, la mention Protégé est indiquée dans les caractéristiques du certificat X509.

Lorsque vous installez un nouveau certificat sur un firewall, la mention est également indiquée dans la fenêtre de résultat de l'installation du certificat.

Pour désactiver la protection par TPM lorsque vous installez une identité sur un firewall SNS depuis le serveur SMC, vous devez modifier la variable d'environnement SMC_FW_TPM_ENABLED :

- Connectez-vous au serveur SMC via la console de votre hyperviseur ou en SSH.

- Dans le fichier /data/config/fwadmin-env.conf.local, modifiez la valeur de la variable d'environnement :

SMC_FW_TPM_ENABLED=false - Redémarrez le serveur avec la commande

nrestart smc.

- Pour activer la protection par TPM d'une clé privée déjà installée sur un firewall, exécutez le script CLI SNS suivant depuis le menu Scripts/Scripts CLI SNS :

PKI CERTIFICATE PROTECT caname=<CA_name> name=<certificate_CN> tpm=ondisk