Se protéger contre l'injection de code

L'injection de code permet à une application de faire exécuter du code par une autre. SES Evolution permet de protéger vos applications contre l'injection de code malveillant.

Deux approches sont possibles, illustrées par les cas d'usage suivants :

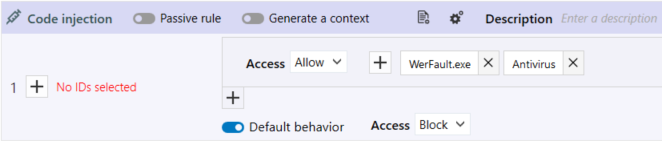

- Cas d'usage 1 : Aucune application n'est autorisée à injecter du code, sauf certaines applications légitimes bien identifiées (e.g., antivirus, gestionnaire d'erreurs Windows). Il s'agit du cas le plus courant.

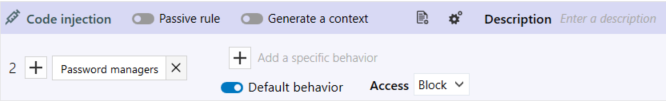

- Cas d'usage 2 : Aucune application n'est autorisée à injecter du code dans le gestionnaire de mots de passe.

Vous devez au préalable avoir créé un identifiant d'applications pour chaque application à protéger et pour chaque application autorisée à faire de l'injection de code légitime. Pour plus d'informations, reportez-vous à la section Créer des identifiants d'applications.

- Choisissez le menu Sécurité > Politiques et cliquez sur votre politique.

- Sélectionnez un jeu de règles.

- Cliquez sur l'onglet Applicatif > Injection de code.

- Si vous êtes en lecture seule, cliquez sur le bouton Modifier dans le bandeau supérieur.

- Cliquez sur Ajouter > Règle (Injection de code).

Une nouvelle ligne s'affiche. - Cliquez sur l'icône

dans la zone des identifiants d'applications et choisissez la ou les applications concernées par le comportement par défaut.

dans la zone des identifiants d'applications et choisissez la ou les applications concernées par le comportement par défaut.

Pour le cas d'usage 1, n'ajoutez pas d'application car vous souhaitez toutes les protéger.

Pour le cas d'usage 2, ajoutez le gestionnaire de mots de passe. - Cliquez sur l'icône

pour choisir le ou les processus à exclure de la protection.

pour choisir le ou les processus à exclure de la protection. - Dans le champ Accès de la zone Comportement par défaut, choisissez un comportement parmi ceux disponibles pour ce type de règles : :

- Autoriser pour autoriser par défaut l'action,

- Bloquer pour bloquer par défaut l'action,

- Bloquer et interrompre pour bloquer par défaut l'action et arrêter le processus à l'origine de l'action.

- Bloquer, interrompre et mettre en quarantaine pour bloquer par défaut l'action, arrêter le processus à l'origine de l'action, et mettre en quarantaine les fichiers suspects. Pour plus d'informations, reportez-vous à la section Gérer la mise en quarantaine de fichiers.

- Demander pour que l'utilisateur soit consulté.

- Ne pas évaluer le comportement pour ignorer la sous-règle si le comportement est détecté et passer au comportement suivant.

- Ne pas évaluer la règle pour ignorer la règle contenue dans ce jeu de règles et évaluer la règle suivante.

- Ne pas évaluer le groupe de règles pour ignorer les règles contenues dans le groupe de règles et évaluer le groupe de règles ou la règle suivants.

- Ne pas évaluer le jeu de règles pour ignorer toutes les règles contenues dans ce jeu de règles et évaluer le jeu de règles suivant.

- Cliquez sur l'icône + Ajouter un comportement spécifique et choisissez la ou les applications que vous souhaitez exclure du comportement par défaut.

Pour le cas d'usage 1, ajoutez ici les applications qui font de l'injection de code légitime (antivirus, gestionnaire d'erreurs Windows) et dans Accès choisissez Autoriser.

Pour le cas d'usage 2, n'ajoutez pas d'application car vous souhaitez que le gestionnaire de mots de passe soit complètement protégé.

-

Dans le bandeau supérieur de la règle, vous pouvez :

- Si besoin, réagencer l'ordre des règles en cliquant sur

au survol de la règle. Chaque règle affiche dans le bandeau son numéro de rang.

au survol de la règle. Chaque règle affiche dans le bandeau son numéro de rang. - Désactiver la règle. Pour plus d'informations, reportez-vous à la section Désactiver une règle de sécurité.

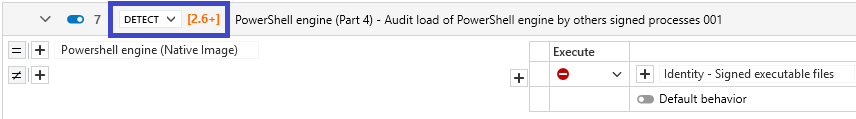

- Indiquer l'intention de la règle, selon des catégories pré-définies :

Unclassified : règle non classifiée.

Nominal : règle passante se conformant au comportement nominal des applications.

Protect : règle bloquante avec un niveau de gravité élevé du log.

Protect silent : règle bloquante avec un niveau de gravité en dessous des seuils de logs affichés par défaut sur l'agent et sur la console. Permet de protéger des accès à des ressources estimées sensibles, même s'ils sont effectués par des programmes sans intention malveillante. Ces programmes pouvant être nombreux, une règle avec une gravité de logs trop élevée pourrait déclencher une génération massive de logs.

Detect : règle d'audit ou règle passive, sans blocage.

Context : règle participant à la construction d'un graphe d'attaque.

Syslog : règle déclenchant des logs exclusivement envoyés à un serveur Syslog.

Watch : règle permettant de surveiller des comportements afin d'affiner la politique de sécurité ou de mieux connaître les événements techniques se produisant sur le parc.

- Saisir une description pour expliquer l'objectif de la règle.

- Choisir de rendre la règle passive (non disponible pour les règles de protection contre les menaces). Une règle passive agit comme une règle classique mais ne bloque pas véritablement les actions. L'agent émet uniquement des logs indiquant quelles actions auraient été bloquées par la règle.

Utilisez ce mode pour tester de nouvelles règles de restriction, en connaître les impacts, et procéder à des ajustements avant de désactiver le mode Règle passive. Pour plus d'informations sur les tests de règles et de politiques, reportez-vous à la section Tester une politique de sécurité. - Indiquer si la règle doit générer un contexte lorsqu'elle s'applique. Par défaut, si la règle émet des logs de niveau Urgence ou Alerte, elle génère un contexte, mais vous pouvez désactiver cette fonctionnalité. En cas de génération massive de logs similaires, le contexte n'est pas généré. Pour plus d'informations sur la génération massive de logs, reportez-vous à la section Surveiller l'activité des agents SES Evolution .

- Ajouter un commentaire.

- Sélectionner les paramètres des logs qui seront émis par cette règle.

- Spécifier si une action doit être effectuée lors de l'émission d'un log pour cette règle. Vous pouvez demander qu'un script soit exécuté et/ou qu'une analyse Yara ou IoC soit déclenchée. Vous pouvez également demander qu'une notification soit affichée sur l'agent, à condition qu'elle soit associée à un log bloquant et de niveau Alerte ou Urgence.

- Supprimer la règle.

- Si besoin, réagencer l'ordre des règles en cliquant sur

- Dépliez la partie Classification dans les logs pour indiquer l'intention de l'attaque soupçonnée lorsque la règle s'applique et les tags permettant d'associer la règle au référentiel de MITRE. Ces informations sont ensuite visibles dans les logs générés par la règle. Pour plus d'informations, reportez-vous à la section Classifier les attaques selon le référentiel de MITRE.

- Cliquez sur Enregistrer en haut à droite pour enregistrer vos modifications.