Classifier les attaques selon le référentiel de MITRE

SES Evolution permet de référencer dans ses logs les techniques et sous-techniques des attaquants telles qu'elles sont listées et décrites dans les matrices MITRE ATT&CK® et dans les vulnérabilités et expositions communes (CVE) publiées par l'organisme américain MITRE. Ainsi en cas d'attaque, les administrateurs du parc pourront rapidement l'identifier et prendre les mesures adéquates.

La fonctionnalité a pour principe d'associer une règle de sécurité à une intention d'attaque et à des tags.

Vous pouvez ainsi indiquer pour chaque règle le type d'attaque qui pourrait être en cours lorsque la règle s'applique. Vous pouvez également indiquer une liste de tags qui permettent d'associer automatiquement vos règles SES Evolution au référentiel de MITRE.

L'objectif de la fonctionnalité est de fournir rapidement des informations aux administrateurs via les logs remontés dans la console lorsque les règles de sécurité s'appliquent. Ils peuvent ainsi identifier l'attaque possiblement en cours sur le parc en consultant sa classification, et se rendre directement sur l'URL de la technique MITRE ou de la CVE. Les tags peuvent également référencer les vulnérabilités identifiées par Stormshield sur son site https://advisories.stormshield.eu/.

EXEMPLE

Dans chaque règle de sécurité, vous pouvez ajouter une intention de l'attaque et des tags correspondants aux techniques, sous-techniques ou vulnérabilités référencées par MITRE. Ces informations permettent d'associer les règles à des types d'attaques connues. Elles s'affichent dans les logs lorsqu'une règle s'applique, permettant de classifier les logs générés par les agents et d'identifier rapidement le type d'attaque possiblement en cours.

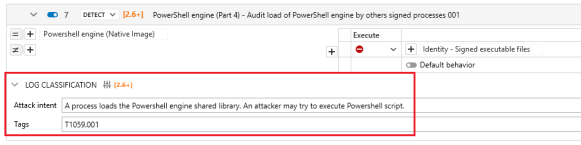

Dans une règle de sécurité :

-

Dépliez la partie Classification dans les logs .

-

Indiquez l'intention de l'attaque, c'est-à-dire précisez le type d'attaque qui peut être en cours si la règle se déclenche. Par exemple, pour une règle protégeant une clé USB en lecture, vous pouvez indiquer "Extraire des données sensibles via un support amovible".

-

Indiquez jusqu'à 10 tags, faisant référence aux matrices MITRE ATT&CK®, aux vulnérabilités CVE ou bien Stormshield. Pour connaître le format des tags, consultez les matrices MITRE ATT&CK®, les vulnérabilités et expositions communes (CVE) ou le site https://advisories.stormshield.eu/. Par exemple T1546.001, CVE-2021-40444 ou STORM-2023-022.

Vous pouvez utiliser le champ de recherche pour filtrer les règles d'après l'intention de l'attaque ou les tags.

Les informations de classification s'affichent différemment sur l'agent SES Evolution et dans la console d'administration.

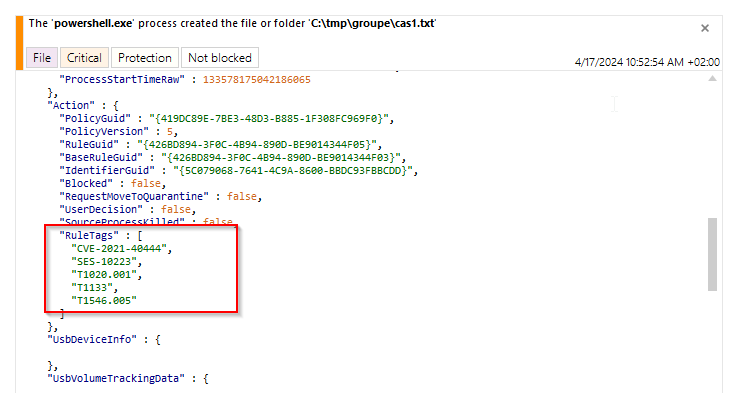

L'onglet Événements de l'interface de l'agent permet de consulter les tags associés à la règle ayant généré un log dans l'affichage Log brut :

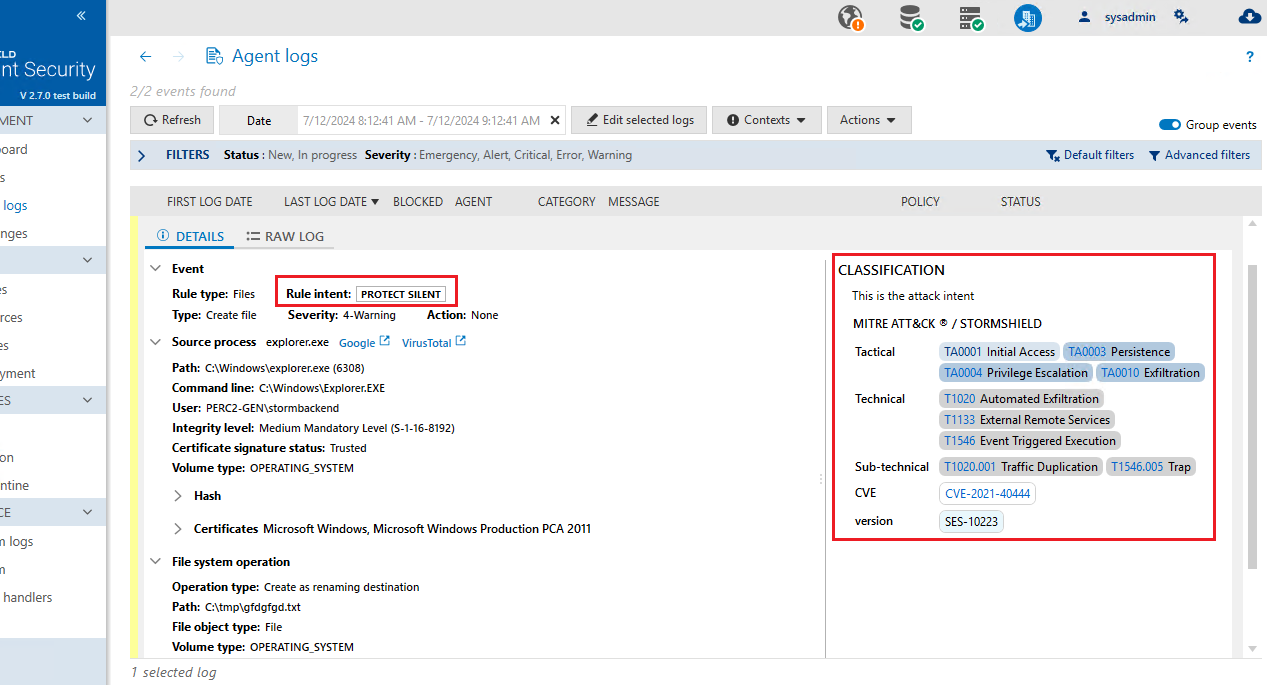

Dans les logs des agents dans la console d'administration, le panneau Classification dans les détails d'un log affiche l'intention de l'attaque et les tags associés à la règle ayant généré le log :

-

Cliquez sur les tags MITRE et CVE pour accéder directement aux détails.