Mettre à jour le BIOS et le firmware de Intel Management Engine

Cette section présente les étapes à suivre pour mettre à jour le BIOS d'un firewall SN-L-Series (SN-L-Series-2200 et SN-L-Series-3200) en version R1.06 depuis le mode console à l'aide d'une clé USB.

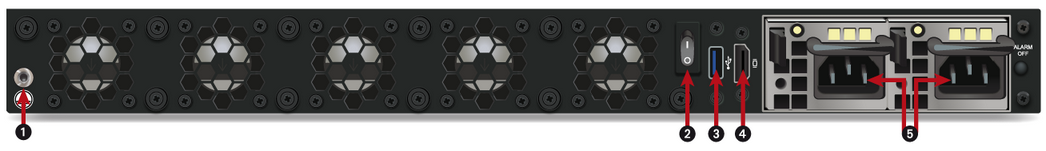

Connecter les périphériques sur le firewall SNS

-

Raccordez l'ordinateur au firewall SNS à l'aide d'un câble USB-A vers USB-C (côté firewall SNS) ou d'un câble série RJ45 vers DB9 (RS232).

- ou -

- Reliez un clavier USB et un écran à l'aide d'un câble HDMI au firewall SNS.

| Face avant | Face arrière | |

|

|

|

|

|

1 : Port série USB-C en mode console 2 : Port série RJ45 en mode console 3 : Ports USB 3.0 |

1 : Bouton d'alimentation 2 : Port USB 3.0 3 : Port HDMI : branchement de l'écran 4 : Embases secteur pour la redondance d'alimentation |

Vérifier la version de BIOS actuelle

- Connectez-vous en console ou en SSH au système du firewall SNS.

- Authentifiez-vous à l'aide du compte admin du système du firewall SNS.

-

Tapez la commande :

dmidecode -s bios-version

Le firewall SNS doit afficher la version R1.02 ou R1.05.

Désactiver Secure Boot

La processus de mise à jour nécessite la désactivation de Secure Boot pour permettre au firewall SNS de démarrer sur la clé USB préparée précédemment.

Pour désactiver Secure Boot, reportez-vous à la section SN-L-Series-2200 et SN-L-Series-3200 de la note technique Gérer Secure Boot dans l'UEFI des firewalls SNS.

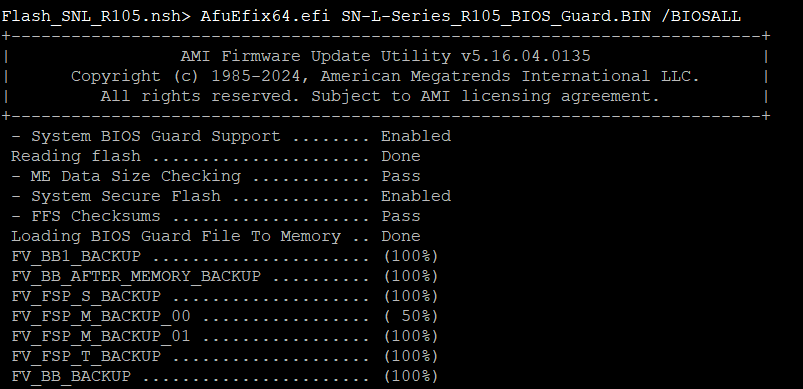

Mettre à jour le BIOS

IMPORTANT

Le processus de mise à jour est automatique et dure environ cinq minutes. Une fois lancé, ce processus ne doit jamais être interrompu et le firewall SNS ne doit pas être déconnecté du réseau électrique. Ceci aurait pour conséquence de rendre le firewall SNS totalement inopérant.

- Le firewall SN-L-Series dispose de deux alimentations internes pour la redondance, assurez-vous d'avoir branché les deux alimentations au réseau électrique.

- Insérez la clé USB préparée précédemment dans un port USB.

-

Redémarrez le firewall SNS à l'aide de la commande :

reboot

-

Depuis l'invite de commande, lancez l'exécutable :

Flash_SNL_R106.nsh

Le processus de mise à jour démarre :

-

Lorsque la mise à jour est terminée, redémarrez le firewall SNS à l'aide de la commande :

reset

Désactiver une nouvelle fois Secure Boot

Suite à la mise à jour du BIOS, la fonctionnalité Secure Boot est de nouveau activée. Vous devez la désactiver une nouvelle fois en vous reportant à la section SN-L-Series-2200 et SN-L-Series-3200 de la note technique Gérer Secure Boot dans l'UEFI des firewalls SNS.

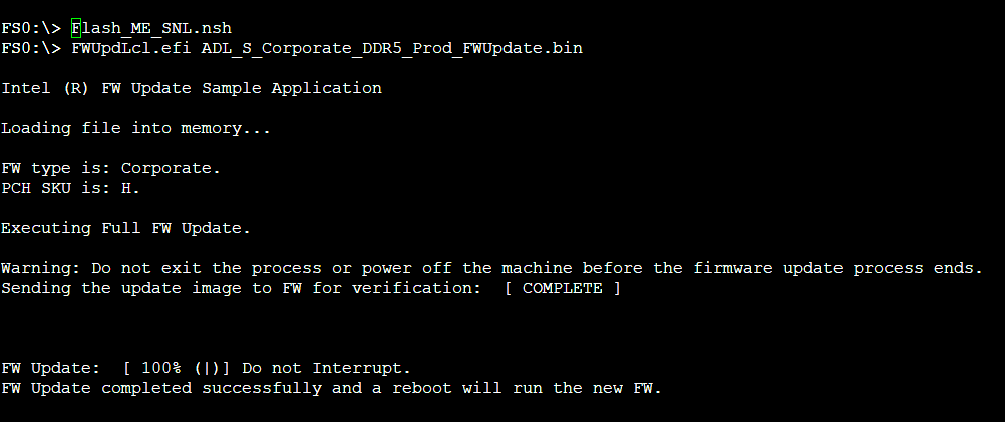

Mettre à jour le firmware de Intel Management Engine

-

Redémarrez le firewall SNS à l'aide de la commande :

reboot

-

Depuis l'invite de commande, lancez l'exécutable :

Flash_ME_SNL.nsh

Le processus de mise à jour démarre :

-

Lorsque la mise à jour est terminée, éteignez le firewall SNS à l'aide de la commande :

reset -s

- Déconnectez les deux cordons d'alimentation électrique du firewall SNS.

- Débranchez la clé USB du firewall SNS.

- Patientez cinq minutes.

- Branchez les deux cordons d'alimentation électrique.

- Démarrez le firewall SNS en pressant son bouton d'alimentation situé à l'arrière.

Vérifier les versions de BIOS et de Intel Management Engine après la mise à jour

- Dès que le firewall SNS démarre, appuyez plusieurs fois sur la touche [Suppr] du clavier pour interrompre sa séquence de démarrage et atteindre le BIOS.

- Rendez-vous dans l'onglet Main et vérifiez les versions suivantes :

- Champ BIOS Version : la version qui s'affiche doit être R1.06.

- Champ ME Firmware Version : la version qui s'affiche doit être 16.1.38.2676.

- Quittez le BIOS.

Actions à mener à l'issue de la mise à jour

À l'issue de la mise à jour du BIOS, vous devez mener les actions suivantes, dans cet ordre.

Paramétrer le mot de passe d'accès au panneau de configuration de l'UEFI

Si vous aviez défini un mot de passe d'accès au panneau de configuration de l'UEFI, celui-ci est supprimé dans le cas d'une mise à jour du BIOS depuis une version R1.02. Pour définir un nouveau mot de passe, reportez-vous à la note technique Protéger l'accès au panneau de configuration de l'UEFI des firewalls SNS.

Dans le cas d'une mise à jour du BIOS depuis une version R1.05, vous n'avez aucune action à effectuer car le mot de passe est conservé.

Activer Secure Boot

Vous devez activer de nouveau la fonctionnalité Secure Boot en vous reportant à la section SN-L-Series-2200 et SN-L-Series-3200 de la note technique Gérer Secure Boot dans l'UEFI des firewalls SNS.

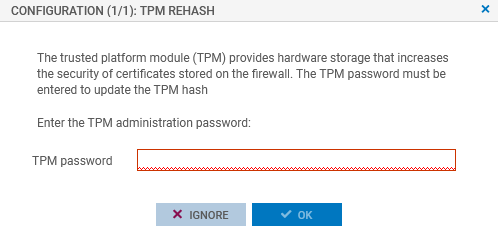

Sceller de nouveau le module TPM

Si vous aviez initialisé le module TPM, les fonctionnalités qui utilisent des certificats dont la clé privée est protégée par le module TPM (VPN, firewall SNS administré par un serveur SMC, etc.) ne sont plus opérationnelles. Pour rétablir les fonctionnalités concernées, suivez l'une des procédures ci-dessous pour sceller de nouveau le module TPM.

Depuis l'interface Web d'administration

Ce cas concerne exclusivement les versions SNS 4.8.7 et supérieures.

-

Connectez-vous à l'interface Web d'administration du firewall SNS. Une fenêtre vous invite à sceller le module TPM du firewall SNS.

- Renseignez le mot de passe d'administration du module TPM dans le champ correspondant.

- Cliquez sur OK.

- Si le firewall SNS est membre d'un cluster en haute disponibilité, une deuxième fenêtre vous invite à sceller le module TPM du firewall passif. Renseignez le mot de passe d'administration du module TPM et cliquez sur OK.

Depuis la console CLI

-

Scellez le module TPM du firewall SNS avec la commande :

SYSTEM TPM PCRSEAL tpmpassword=<password>

Remplacez <password> par le mot de passe d'administration du module TPM.

-

Si le firewall SNS est membre d'un cluster en haute disponibilité, scellez le module TPM du firewall passif avec la commande :

SYSTEM TPM PCRSEAL tpmpassword=<password> serial=passive