Configurer le firewall pour l'authentification OIDC / Microsoft Entra ID

Connectez-vous à l'interface Web d'administration du firewall.

Définir le FQDN du firewall pour l'accès au portail captif

Les navigateurs des postes clients doivent être capables de résoudre ce FQDN.

Dans le module Système > Configuration > onglet Configuration générale > cadre Portail captif :

- Pour le champ Redirection vers le portail captif, choisissez la valeur Préciser un nom de domaine (FQDN).

- Dans le champ Nom de domaine (FQDN), renseignez le nom complet du firewall (exemple : documentation-firewall.stormshield.eu).IMPORTANT

Ce FQDN doit être identique à celui utilisé lors de la déclaration des URI dans l'application Stormshield définie dans le tenant Microsoft Entra ID.

Créer une identité serveur basée sur ce FQDN

Le certificat de cette identité serveur est destiné à être utilisé par le portail captif du firewall.

NOTE

Dans le cas des accès VPN SSL, il est préférable que l'identité du portail captif soit issue d'une CA publique puisque celle-ci est déjà intégrée aux navigateurs.

Dans le module Objets > Certificats et PKI :

- Cliquez sur Ajouter puis sélectionnez Identité serveur.

- Dans le champ Nom de domaine qualifié (FQDN), indiquez le FQDN précisé lors de l’étape Définir le FQDN du firewall pour l'accès au portail captif (exemple : documentation-firewall.stormshield.eu).

- L'identifiant proposé par défaut pour cette identité correspond au FQDN défini à l'étape 2.

Vous pouvez le modifier. - Cliquez sur Suivant.

- Sélectionnez l'Autorité parente devant signer cette identité, et renseignez le mot de passe de cette CA.

Cette identité doit être connue des navigateurs procédant à l'authentification. - Cliquez sur Suivant.

- Modifiez si vous le souhaitez les champs Validité (jours), Type de clé et Taille de clé (bits).

Les valeurs proposées par défaut sont celles liées à la CA parente. - Cliquez sur Suivant.

- Vous pouvez ajouter des alias à cette identité.

- Cliquez sur Suivant.

Un résumé des caractéristiques de cette identité vous est proposé. - Validez ces caractéristiques en cliquant sur Terminer.

Activer la méthode d'authentification OIDC / Microsoft Entra ID

Dans le module Utilisateurs > Authentification > onglet Méthodes disponibles :

- Cliquez sur Activer une méthode.

- Sélectionnez OIDC / Microsoft Entra ID.

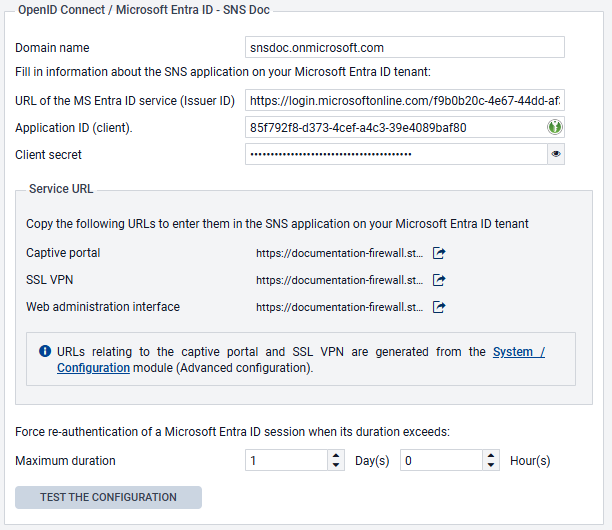

Un assistant de configuration se lance automatiquement. - Nom de domaine : indiquez le nom de domaine principal récupéré dans votre centre d'administration Microsoft Entra ID (exemple : snsdoc.onmicrosoft.com).

- ID du tenant : indiquez dans ce champ l'identifiant récupéré dans votre centre d'administration Microsoft Entra ID.

- ID d'application (client) : indiquez dans ce champ la valeur récupérée dans votre centre d'administration Microsoft Entra ID.

- Secret client : indiquez dans ce champ la valeur récupérée et sauvegardée lors de l'étape Créer un secret pour l'application de la création de l'application SNS dans votre tenant Microsoft Entra ID. Si vous n'aviez pas sauvegardé cette valeur, vous devez supprimer le Secret client précédemment créé pour votre application et en générer un nouveau en suivant la procédure décrite dans cette étape.

- Vous pouvez modifier, si vous le souhaitez, la Durée d'authentification. Il s'agit de la durée pendant laquelle un utilisateur Microsoft Entra ID authentifié n'aura pas besoin de ressaisir ses informations de connexion. Cette durée est positionnée par défaut sur 1 jour.

- Cliquez sur Suivant.

L'assistant propose les URL correspondant au service de portail captif, au service VPN SSL et à l'accès à l'interface Web d'administration du firewall. Elles peuvent être copiées directement depuis cet assistant afin de les renseigner comme URL de redirection dans votre centre d'administration Microsoft Entra ID si nécessaire.

Elles sont également disponibles dans le panneau d'édition de la méthode OIDC / Microsoft Entra ID. - Si vous ne souhaitez pas importer les groupes d'utilisateurs dans l'étape suivante de l'assistant, cochez la case Passer l'import de groupes et allez directement à l'étape 15 de cette procédure.

- Cliquez sur Suivant.

- Sélectionnez le fichier CSV contenant les groupes de votre tenant Microsoft Entra ID, téléchargé lors de l'étape Télécharger les groupes d'utilisateurs en vue de leur import dans le firewall SNS puis cliquez sur Suivant. Un résumé de l'opération d'import de groupes est affiché.

- Cliquez sur Suivant.

Un résumé de l'état de la configuration est affiché. Si une erreur est détectée, cliquez sur le bouton Corriger : vous êtes redirigé à l'étape de configuration pour laquelle l'erreur a été détectée. - Corrigez l'erreur et cliquez plusieurs fois sur le bouton Suivant pour retourner à l'étape de vérification de la configuration.

- Validez votre configuration en cliquant sur Terminer.

Vous êtes redirigé vers le panneau d'édition de la méthode d'authentification OIDC / Microsoft Entra ID. - Cliquez sur Appliquer pour enregistrer la configuration de la méthode d'authentification Microsoft Entra ID sur le firewall.

Dans cet exemple, la configuration de la méthode OIDC / Microsoft Entra ID sur le firewall prend donc la forme suivante :

Créer la règle d'authentification

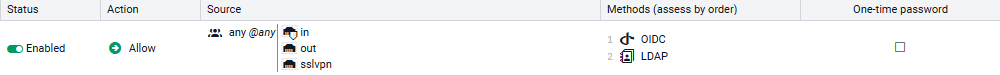

Rendez-vous dans le module Configuration > Utilisateurs > Authentification > onglet Politique d'authentification :

- Cliquez sur Nouvelle règle et sélectionnez Règle standard.

- Dans le menu Utilisateurs : cochez Tous les utilisateurs.

Les autorisations de se connecter au portail captif, à l'interface Web d'administration ou au VPN SSL en s'authentifiant via Microsoft Entra ID seront accordées en fonction des droits définis dans le tenant. - Dans le menu Sources : ajoutez les interfaces réseau par lesquelles les utilisateurs authentifiés par Microsoft Entra ID se présentent au firewall. Dans cet exemple, les interfaces suivantes sont utilisées :

- in : interface d'accès au portail captif interne pour l'authentification des administrateurs via l'interface Web d'administration,

- out : interface d'accès au portail captif externe utilisée pour la récupération de leur fichier de configuration par les clients VPN SSL et l'établissement du tunnel,

- sslvpn : interface utilisée par les clients VPN SSL pour accéder au service VPN SSL du firewall lorsque le tunnel est établi.

- Dans le menu Méthodes d'authentification : cliquez sur Activer une méthode et sélectionnez la méthode OIDC.

- De la même manière, ajoutez les autres méthodes d'authentification pour vos utilisateurs (exemple : LDAP).

- Validez cette règle d'authentification en cliquant sur OK.

La règle est ajoutée à la politique d'authentification mais n'est pas activée par défaut. - Dans la grille des règles d'authentification, double-cliquez sur l'état de cette règle pour l'activer.

La règle d'authentification prend donc la forme suivante :

NOTE

Lors d’une authentification, les règles sont examinées dans l’ordre de leur numérotation.

Veillez donc à les organiser à l'aide des boutons Monter et Descendre selon vos besoins et les actions associées (Autoriser / Interdire).

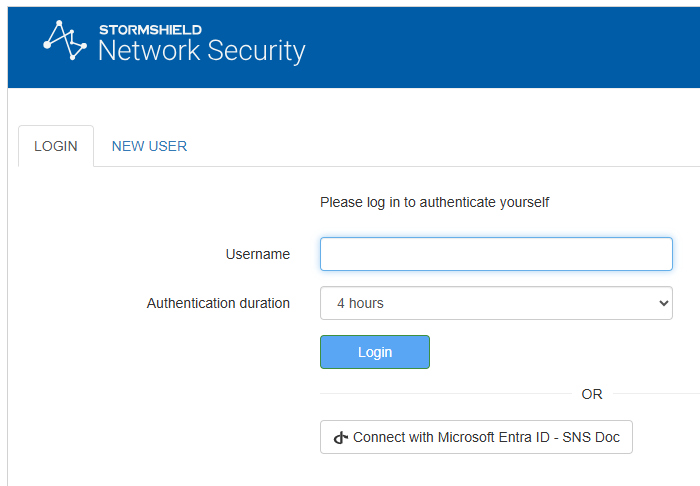

Le portail captif du firewall propose désormais l'authentification via Microsoft Entra ID :

Configurer le portail captif

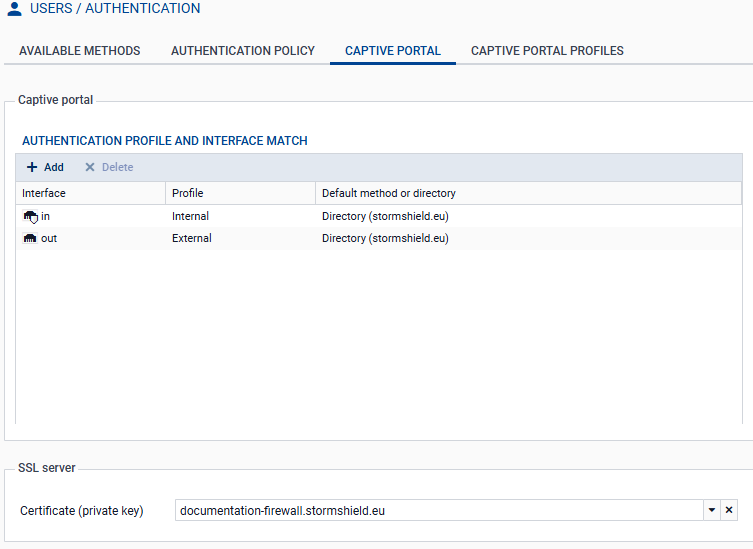

Dans le module Configuration > Utilisateurs > Authentification > onglet Portail captif :

- Ajoutez les interfaces in et out pour les associer respectivement aux profils Internal et External du portail captif.

- Sélectionnez le certificat de l'identité serveur basée sur le FQDN du firewall.

La configuration du portail captif prend donc la forme suivante :

Visualiser / importer des groupes de sécurité Microsoft Entra ID

Rendez-vous dans le module Configuration > Utilisateurs > Utilisateurs et groupes > onglet Microsoft Entra ID.

La liste des groupes Microsoft Entra ID importés et leurs identifiants de groupe sont affichés dans la grille.

Lorsque vous ajoutez ou modifiez des groupes dans votre centre d'administration Microsoft Entra ID, vous pouvez importer ces groupes dans ce module à l'aide du bouton Importer des groupes et en sélectionnant le fichier CSV exporté depuis votre tenantMicrosoft Entra ID lors de l'étape Télécharger les groupes d'utilisateur en vue de leur import dans le firewall SNS.

NOTE

Si des groupes personnalisés ont été ajoutés via ce module, ils ne sont pas remplacés lors d'un import de fichier CSV. Si un groupe importé possède le même nom qu'un groupe personnalisé, ils sont différenciés par leur identifiant unique (UID) et peuvent coexister dans la configuration.

Créer ou modifier des rôles applicatifs sur le firewall (optionnel)

L'utilisation des rôles applicatifs pour la gestion des droits utilisateurs impose que ces rôles soient définis à l'identique sur le firewall et dans l'application du tenant Microsoft Entra ID.

Rendez-vous dans le module Utilisateurs > Utilisateurs > onglet Microsoft Entra ID.

Créer un rôle applicatif

-

Cliquez sur Ajouter puis Rôle applicatif.

- Renseignez les champs suivants :

- Le Nom du rôle applicatif (texte libre).

- L'UID du rôle applicatif dont la syntaxe doit être de la forme Actions.Droits (exemple : SNS.Config.All.Write, SNS.Config.All.Read).

- La Description optionnelle (texte libre).

IMPORTANT

L'UID du rôle doit être unique sur le firewall et identique à l'UID du rôle applicatif correspondant créé dans votre tenant Microsoft Entra ID.

- Cliquez sur Appliquer pour valider la création du rôle.

- Cliquez sur Appliquer pour enregistrer la modification de configuration.

Modifier un rôle applicatif

- Sélectionnez le rôle à modifier et cliquez sur Éditer.

- Modifiez selon vos besoins :

- Le Nom du rôle applicatif (texte libre).

- L'UID du rôle applicatif dont la syntaxe doit être de la forme Actions.Droits (exemple : SNS.Config.All.Write, SNS.Config.All.Read).

- La Description optionnelle (texte libre).

IMPORTANT

L'UID du rôle doit être unique sur le firewall et identique à l'UID du rôle applicatif correspondant créé dans votre tenant Microsoft Entra ID.

- Cliquez sur Appliquer pour valider la création du rôle.

- Cliquez sur Appliquer pour enregistrer la modification de configuration.

Autoriser le VPN SSL pour les utilisateurs authentifiés via Microsoft Entra ID

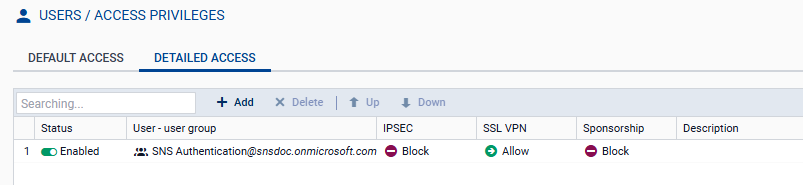

Dans le module Configuration > Utilisateurs > Droits d'accès > onglet Accès détaillé :

- Cliquez sur Ajouter.

- Cochez Microsoft Entra ID et sélectionnez un groupe importé depuis Microsoft Entra ID, un groupe personnalisé ou un rôle applicatif.

- Cliquez sur Appliquer.

Une règle est ajoutée dans la grille. - Cliquez dans la colonne VPN SSL de cette règle et sélectionnez Autoriser.

- Double-cliquez dans la colonne État de cette règle pour l'activer.

- Cliquez sur Appliquer puis Sauvegarder pour valider la modification de configuration.

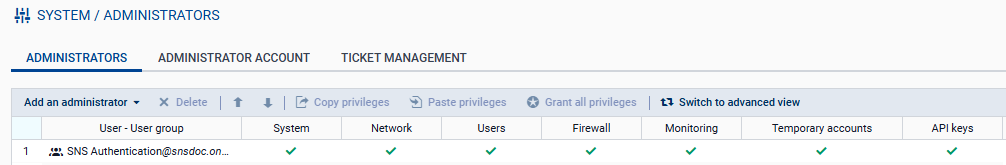

Autoriser l'accès à l'interface Web d'administration pour les administrateurs authentifiés via Microsoft Entra ID

Dans le module Système > Administrateurs :

- Cliquez sur Ajouter un administrateur.

- Sélectionnez le type de droits à accorder au groupe d'administrateurs.

- Cliquez sur Microsoft Entra ID puis sélectionnez un groupe de sécurité importé depuis Microsoft Entra ID, un groupe de sécurité personnalisé ou un rôle applicatif.

- Validez ce choix en cliquant sur Appliquer.

- Cliquez sur Appliquer pour valider la modification de configuration.