Créer les règles de filtrage et de NAT

Vous devez configurer la politique de sécurité du firewall SNS.

Rendez-vous dans Configuration > Politique de sécurité > Filtrage et NAT.

Configurer la politique de filtrage

Dans l'onglet Filtrage, vous devez définir des règles permettant d'autoriser ou d'interdire les clients VPN SSL à accéder aux ressources internes de l'entreprise.

Pour le cas du ZTNA, vous devez mettre en place un filtrage fin afin de limiter l'accès des utilisateurs aux seules ressources nécessaires.

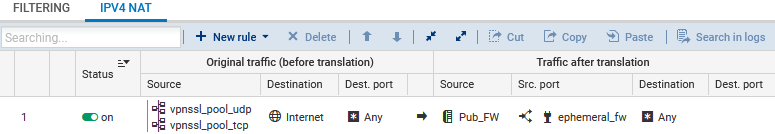

Dans l'exemple ci-dessous, nous ajoutons deux règles afin d'autoriser les connexions de tous les utilisateurs à partir des clients VPN SSL en UDP et en TCP vers un intranet en HTTP. Pour augmenter la sécurité, vous pouvez créer des règles spécifiques pour des groupes d'utilisateurs différents (champ Utilisateur).

À noter que les règles sont examinées dans l’ordre de leur numérotation. Vous pouvez également faire appel aux fonctions avancées de filtrage (profils d’inspection, proxies applicatifs, contrôle antiviral, ...).

Pour ajouter une règle :

-

Cliquez sur Nouvelle règle > Règle simple et double cliquez sur le numéro de la règle pour ouvrir sa fenêtre d'édition.

-

Dans l'onglet Général, champ État, sélectionnez On.

-

Dans l'onglet Action, champ Action, sélectionnez passer.

-

Dans l'onglet Source :

-

Sous-onglet Général, champ Machines sources, sélectionnez l'objet représentant les adresses IP des clients VPN SSL en UDP,

-

Sous-onglet Configuration avancée, champ Via, sélectionnez Tunnel VPN SSL.

-

-

Dans l'onglet Destination, champ Machines destinations, sélectionnez l'objet représentant le serveur interne ou le réseau intranet.

-

Dans l'onglet Port / Protocole, champ Port destination, sélectionnez http.

-

Cliquez sur OK.

Pour la seconde règle, dans l'onglet Source, sous-onglet Général, champ Machines sources, sélectionnez l'objet représentant les adresses IP des clients VPN SSL en TCP.

Configurer la politique de NAT

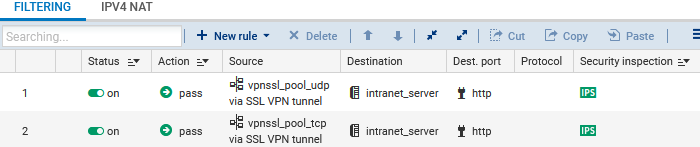

Dans l'onglet NAT ou IPv4 NAT, si les clients VPN SSL en UDP et en TCP doivent accéder à Internet, vous devez mettre en place une règle de translation d’adresses (NAT).

-

Cliquez sur Nouvelle règle > Règle de partage d'adresse source (masquerading) et double cliquez sur le numéro de la règle pour ouvrir sa fenêtre d'édition.

-

Dans l'onglet Général, champ État, sélectionnez On.

-

Dans l'onglet Source originale :

-

Champ Machines sources, sélectionnez les objets représentant les adresses IP des clients VPN SSL en UDP et en TCP,

-

Champ Interface d'entrée, sélectionnez VPN SSL.

-

-

Dans l'onglet Destination originale, champ Machines destinations, sélectionnez Internet.

-

Dans l'onglet Source translatée, champ Machine source translatée, sélectionnez l'objet représentant l'adresse IP publique.

-

Dans le champ Port source translaté, cochez choisir aléatoirement le port source translaté.

-

Cliquez sur OK.