Configurer le portail captif

Cette section présente la configuration du portail captif à réaliser pour permettre aux clients VPN SSL Stormshield et aux utilisateurs ou groupe d'utilisateurs d'établir des tunnels VPN SSL.

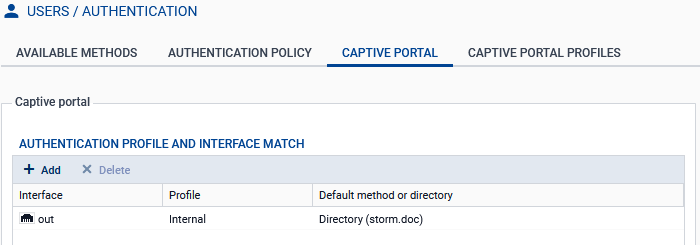

Configurer la correspondance entre profil d'authentification et interface

-

Rendez-vous dans Configuration > Utilisateurs > Authentification, onglet Portail captif.

-

Dans la grille Correspondance entre profil d'authentification et interface, cliquez sur Ajouter.

-

Dans la colonne Interface, sélectionnez l'interface de provenance des connexions VPN SSL (par exemple out). Pour une interface PPPoE ou VLAN, sélectionnez-la plutôt que l'interface physique parente.

-

Dans la colonne Méthode ou annuaire par défaut, si l'annuaire renseigné correspond à celui des utilisateurs établissant des tunnels VPN SSL avec le firewall SNS, vous n'avez pas besoin de modifier la valeur de la colonne Profil. Cette configuration permet aux utilisateurs de renseigner simplement leur identifiant dans leur client VPN SSL pour établir le tunnel VPN SSL.

Dans le cas contraire, les utilisateurs doivent renseigner leur identifiant avec le domaine d'authentification de l'annuaire (identifiant@domain.tld) dans leur client VPN SSL pour établir le tunnel VPN SSL. Si vous souhaitez que les utilisateurs renseignent simplement leur identifiant, vous devez adapter la configuration :

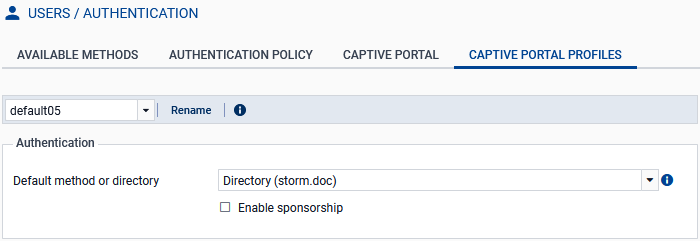

- Dans la colonne Profil, sélectionnez un autre profil (par exemple default05).

- Dans l'onglet Profils du portail captif, sélectionnez cet autre profil et choisissez dans le champ Méthode ou annuaire par défaut le bon annuaire.

Vérifier si le portail captif est activé

-

Rendez-vous dans Configuration > Utilisateurs > Authentification, onglet Profils du portail captif.

-

Sélectionnez le profil utilisé pour les connexions VPN SSL.

-

Dans la zone Configuration avancée, assurez-vous que la case Activer le portail captif est cochée.

Personnaliser le certificat du portail captif

Vous pouvez personnaliser le certificat présenté par le firewall SNS lors d'un accès au portail captif. Si ce certificat n'est pas personnalisé, le firewall SNS présente un certificat par défaut :

- Sur les versions SNS 4, c'est un certificat correspondant au numéro de série du firewall SNS,

- Sur les versions SNS 5, c'est un certificat auto-généré pour cet accès.

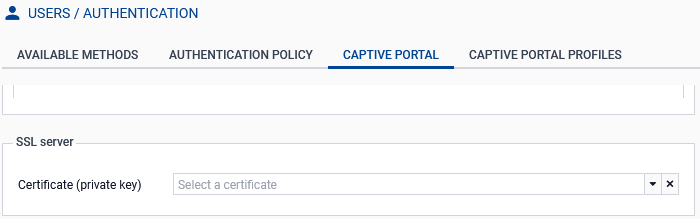

Pour personnaliser le certificat du portail captif :

-

Rendez-vous dans Configuration > Utilisateurs > Authentification, onglet Portail captif.

-

Dans le champ Certificat (clé privée), sélectionnez le nouveau certificat. Si besoin, vous pouvez ajouter un nouveau certificat (identité serveur) dans le module Configuration > Objets > Certificats et PKI.

Si l'un des critères suivants s'applique au certificat sélectionné :

- Le certificat n'est pas signé par une autorité de certification de confiance,

- L'autorité de certification n'est pas déployée sur le poste de travail des utilisateurs,

- Le CN du certificat ne correspond pas à l'adresse du firewall SNS qui est utilisée pour les connexions VPN SSL. C'est par exemple le cas du certificat par défaut présenté par le firewall SNS.

Alors le certificat ne peut pas être validé automatiquement par le client VPN SSL Stormshield ou par le navigateur Web et une fenêtre indiquant un risque probable de sécurité s'affiche. Chaque utilisateur doit alors s'assurer que la connexion est sûre en vérifiant les informations du certificat, puis indiquer faire confiance au certificat présenté par le firewall SNS pour établir le tunnel VPN SSL. Même si ce message n'est pas bloquant, il est recommandé de sensibiliser vos utilisateurs à ce comportement.