Créer le profil des correspondants VPN IPsec

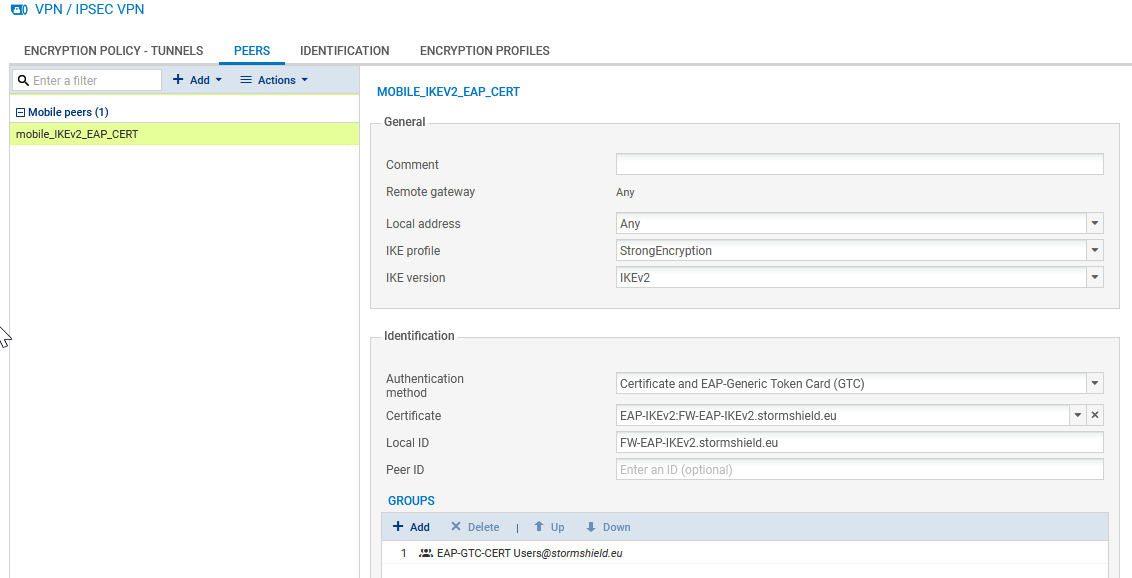

Dans le module Configuration > VPN > VPN IPsec > onglet Correspondants :

- Cliquez sur Ajouter.

- Sélectionnez Nouveau correspondant mobile.

- Donnez un nom à la configuration nomade (mobile_IKEv2_EAP_CERT dans l'exemple), choisissez IKEv2 dans le champ Version IKE, puis cliquez sur Suivant.

- Pour Type d'authentification, choisissez EAP-Generic Token Card (GTC) puis cliquez sur Suivant.

- Dans le champ Certificat, sélectionnez le certificat présenté par le firewall pour établir les tunnels avec ces correspondants mobiles (FW-EAP-IKEv2.stormshield.eu dans cet exemple).

- Dans le tableau Groupes, cliquez sur Ajouter et sélectionnez le(s) groupe(s) d'utilisateurs nomades utilisant ce profil de correspondant (groupe EAP-GTC-CERT Users dans l'exemple).

- Cliquez sur Suivant.

- Validez en cliquant sur Terminer.

- Sélectionnez le correspondant précédemment créé et remplissez le champ Local ID.

Il s'agit en général du nom DNS (FQDN) du firewall présent dans son certificat. Dans cet exemple : FW-EAP-IKEv2.stormshield.eu. - Cliquez sur Appliquer puis sur Sauvegarder.

- Cliquez sur Oui, activer la politique.

Le profil des correspondants mobiles IPsec obtenu est donc le suivant :

Ajouter la CA ayant signé le certificat du firewall dans les autorités de confiance

NOTE

Si la CA provient d'une PKI externe, son certificat devra au préalable être importé dans le module Certificats et PKI du firewall.

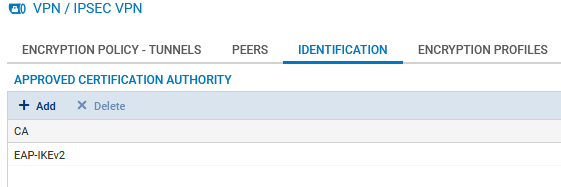

Dans le module Configuration > VPN > VPN IPsec > onglet Identification :

- Dans le tableau Autorités de certification acceptées, cliquez sur le bouton Ajouter.

- Sélectionnez la CA ayant signé le certificat du firewall (EAP-IKEv2 dans cet exemple).

- Cliquez sur Appliquer puis sur Sauvegarder pour enregistrer cette modification.