Cas n°1 : paramétrer le site central (Hub)

Sur le site Hub, il est nécessaire de :

Dans l’onglet Correspondants du menu Configuration > VPN > VPN IPsec :

- Cliquez sur Ajouter.

- Choisissez Nouveau site distant.

L’assistant vous invite à sélectionner la passerelle distante. Ici, il s’agit de l’adresse publique du Firewall du site Spoke A (objet Pub_FW_Spoke_A). - Par défaut, le nom du correspondant est créé en préfixant cet objet avec « Site_ »; ce nom est personnalisable. Validez.

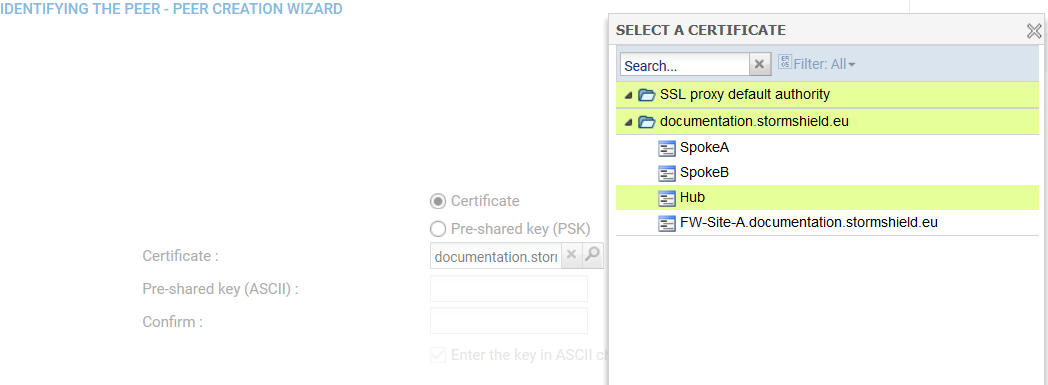

- Choisissez la méthode Certificat.

- Cliquez sur la loupe du champ Certificat.

- Sélectionnez le certificat correspondant au Firewall Hub.

Le champ Autorité de confiance est automatiquement fourni par le certificat. - Procédez à l'identique pour créer le correspondant Site_Spoke_B avec les valeurs suivantes :

- Passerelle distante : le Firewall du site Spoke B (objet Pub_FW_Spoke_B),

- Certificat : le certificat du Firewall Hub.

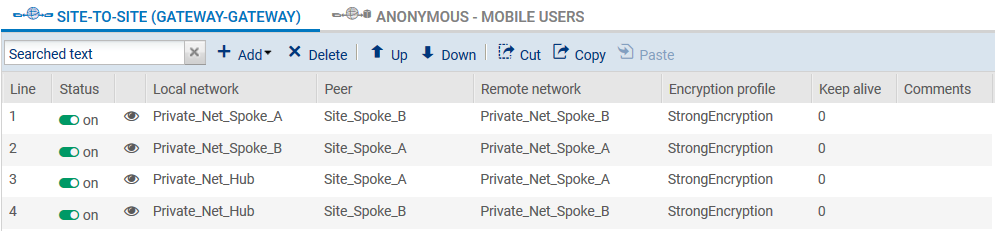

Dans le menu Configuration > VPN > VPN IPsec > onglet Politique de chiffrement – Tunnels :

- Cliquez sur Ajouter.

- Choisissez Tunnel site à site.

- Suivez l’assistant pour définir le tunnel destiné au trafic entre sites Spoke A et Spoke B:

- Dans le champ Réseau local, choisissez Private_Net_Spoke_A,

- Dans le champ Choix du correspondant, sélectionnez Site_Spoke_B,

- Dans le champ Réseau distant, choisissez Private_Net_Spoke_B,

- Cliquez sur Terminer.

- Procédez à l’identique pour créer les trois autres tunnels :

- Private_Net_Spoke_B=> Site_Spoke_A => Private_Net_Spoke_A,

- Private_Net_Hub => Site_Spoke_A => Private_Net_Spoke_A,

- Private_Net_Hub => Site_Spoke_B=> Private_Net_Spoke_B.

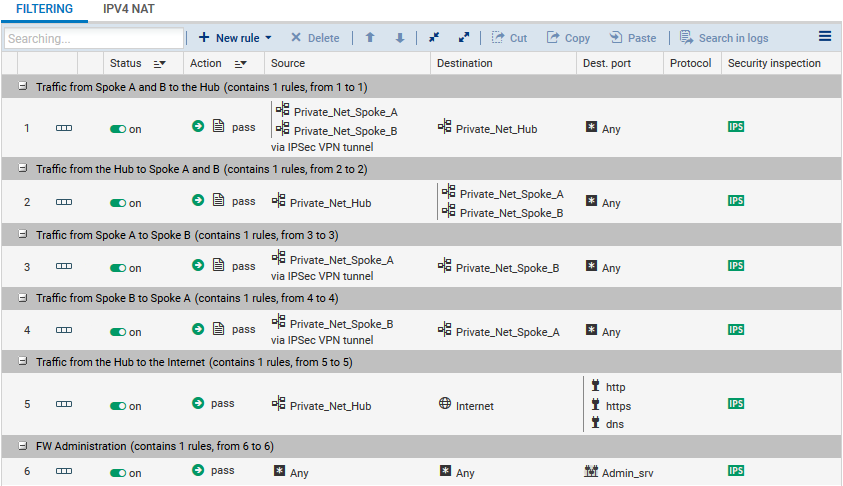

Définissez les règles de filtrage nécessaires au dialogue entre sites Spoke, sites Spoke et Hub ainsi qu’au trafic local vers Internet :

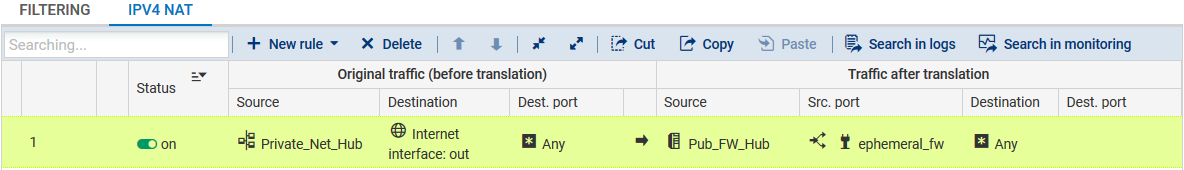

Pour permettre l’accès à Internet des machines du réseau Private_Net_Hub, créez la règle de NAT suivante :