Vérifier l’établissement du tunnel

Depuis un poste client situé sur le site distant, saisissez l’URL de votre site intranet dans un navigateur web. Par exemple : http://nom_site_intranet.

Si vous avez autorisé le protocole ICMP dans les règles de filtrage, vous pouvez également faire un PING depuis le poste vers le serveur intranet.

Vérifier dans Stormshield Network Real-Time Monitor

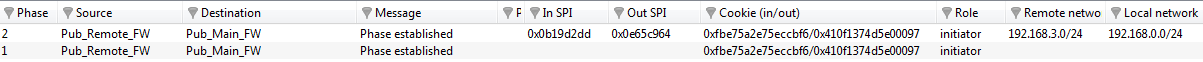

Lancez Stormshield Network Real-Time Monitor, connectez-vous au Firewall du site principal par le biais du logiciel et cliquez sur le module Traces > VPN. Vérifiez que les phases 1 et 2 se sont correctement déroulées (messages « Phase established ») :

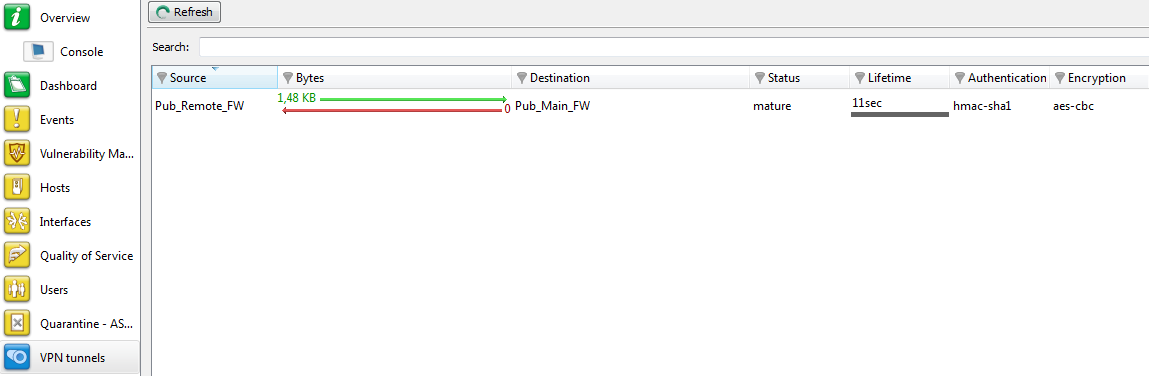

Dans le module Tunnels VPN, vous pouvez également visualiser le tunnel ainsi que la quantité de données échangées :

Si ce n’est pas le cas, vous pouvez consulter la section Résolution d’incidents – Erreurs communes.

Résoudre les incidents – Erreurs communes

Dans la suite de cette section, le Firewall du site distant est appelé « initiator », car il est à l’origine de l’établissement du tunnel pour l’exemple choisi. Le Firewall du site principal est quant à lui nommé « responder ».

Symptôme : Le tunnel entre les équipements est bien établi mais aucun trafic ne semble l’emprunter.

Solution : Vérifiez vos règles de filtrage sur le « responder ». Vérifiez également le routage entre les hôtes (poste client, serveur intranet) et leur passerelle respective (routage statique ou passerelle par défaut).

Symptôme : Le tunnel ne s’établit pas.

- Aucun message n’apparaît dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « initiator ».

- Aucun message n’apparaît dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « responder ».

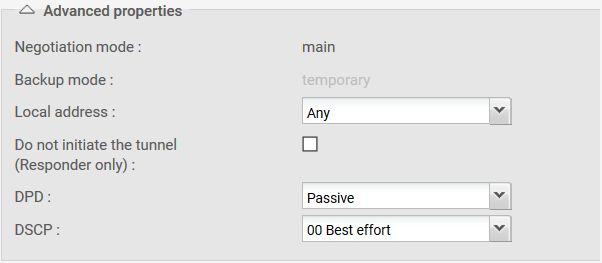

Solution : Vérifiez le routage entre les hôtes (poste client, serveur intranet) et leur passerelle respective (routage statique ou passerelle par défaut). Vérifiez vos règles de filtrage sur l’« initiator ». Vérifiez également que le tunnel de l’ « initiator » n’est pas en mode « responder only » (menu Configuration > VPN > VPN IPsec > onglet Correspondants).

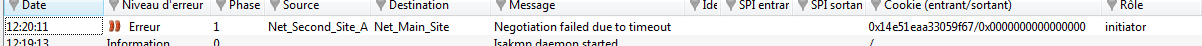

Symptôme : Le tunnel ne s’établit pas.

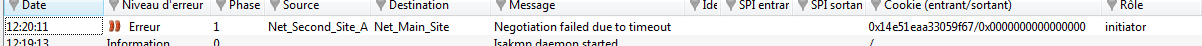

- Un message « Negotiation failed due to timeout » en phase 1 est présent dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « initiator ».

- Aucun message n’est présent dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « responder ».

Solution : La passerelle IPsec distante (« responder ») ne répond pas aux requêtes. Vérifiez que la politique VPN IPsec est activée sur le Firewall « responder ». Vérifiez que les objets correspondant aux extrémités de tunnel soient renseignés avec les bonnes adresses IP (généralement des adresses IP publiques).

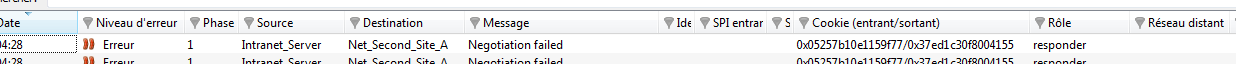

Symptôme : Le tunnel ne s’établit pas.

- Un message « Negotiation failed due to timeout » en phase 1 est présent dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « initiator ».

- Un message « Negotiation failed » en phase 1 est présent dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « responder ».

Solution : Les équipements tentent de négocier mais ne parviennent pas à s’entendre sur une politique d’authentification. Vérifiez que la clé pré-partagée est bien identique sur les deux Firewalls.

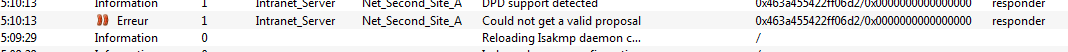

Symptôme : Le tunnel ne s’établit pas.

- Un message « Negotiation failed due to timeout » en phase 1 est présent dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « initiator ».

- Un message « Could not get a valid proposal » en phase 1 est présent dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « responder ».

Solution : Les équipements tentent de négocier mais ne parviennent pas à s’entendre sur une politique de chiffrement en phase 1 (IKE). Vérifiez que le profil de chiffrement est bien identique sur les deux Firewalls (groupe Diffie-Hellman, durée de vie maximum...).

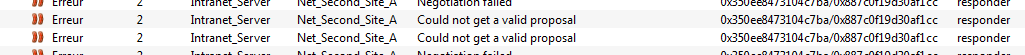

Symptôme : Le tunnel ne s’établit pas.

- Un message « Could not get a valid proposal » en phase 2 est présent dans le module Traces > VPN de Stormshield Network Real-Time Monitor sur le Firewall « responder ».

Solution : Les équipements tentent de négocier mais ne parviennent pas à s’entendre sur une politique de chiffrement en phase 2 (IPSEC). Vérifiez que le profil de chiffrement est bien identique sur les deux Firewalls (propositions d’authentification, de chiffrement…).