Mettre en place les règles de filtrage

Le tunnel VPN est destiné à mettre en relation de manière sécurisée les deux sites distants, mais il n’a pas pour vocation de filtrer les flux autorisés entre ces deux entités. C’est la raison pour laquelle des règles de filtrages doivent être mises en place afin de n’autoriser que les flux nécessaires entre des machines sources et destinations identifiées.

Dans le menu Configuration > Politique de Sécurité > Filtrage et NAT:

- Sélectionnez votre politique de filtrage.

- Dans l’onglet Filtrage, cliquez sur le menu Nouvelle règle > Règle standard.

- Renseignez les champs Action, Source, Destination et Port destination.

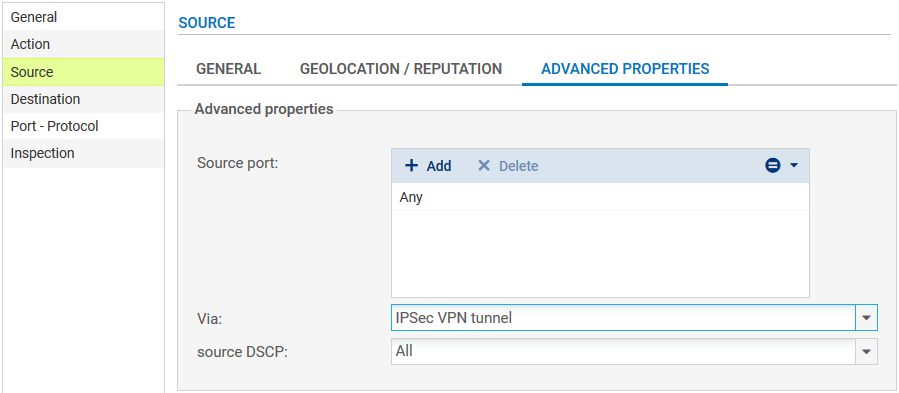

Pour une sécurité accrue, il est possible de créer une règle plus restrictive sur le Firewall hébergeant le serveur intranet en précisant l’origine des paquets. Pour cela, lors de la sélection de la source du trafic, indiquez la valeur « Tunnel VPN IPsec » dans le champ Via (onglet Configuration avancée) :

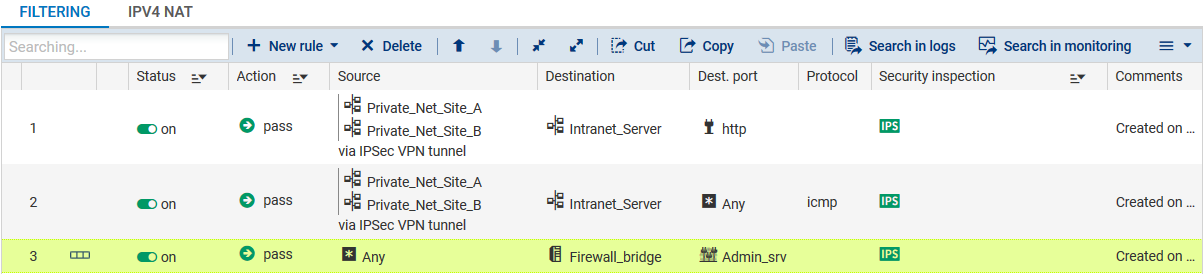

Dans le cas présenté, les postes clients des sites distants doivent pouvoir se connecter en HTTP au serveur intranet situé sur le réseau local du site principal (règle N°1). Vous pouvez également y ajouter temporairement, par exemple, le protocole ICMP afin de tester plus facilement l’établissement du tunnel (règle N°2).

Sur le site principal, les règles de filtrage prendront la forme suivante :

NOTE

Les fonctionnalités avancées des Firewalls (utilisation de proxies, profils d’inspection de sécurité…) peuvent bien évidemment être mises en œuvre dans ces règles de filtrage.