Exemple de configuration serveur - Linux et Apache

Cet exemple précise les différentes étapes pour paramétrer un serveur Apache sur une plate-forme Linux, autorisant une identification en mode Digest au travers d’une connexion SSL (certificat serveur généré via la PKI du firewall).

- Installez les différents composants nécessaires :

- Serveur Web Apache,

- Module ssl pour Apache,

- Module dav pour Apache,

- Module dav_fs pour Apache,

- Module auth_digest pour Apache.

- Créez le répertoire destiné à recevoir les sauvegardes automatiques (exemple : /var/www/html/autobackup).

- Sur le firewall hébergeant la CA utilisée pour les sauvegardes automatiques, créez un certificat serveur relatif au serveur hébergeant les sauvegardes (module Configuration > Objets > Certificats et PKI).

- Sélectionnez ensuite le certificat créé et exportez le au format PKCS12 (menu Téléchargement > Certificat au format P12).

- Déposez le fichier PKCS12 sur le serveur.

- Pour extraire la clé privée, utilisez la commande :

openssl pkcs12 -in server_certificate.p12 -nocerts -nodes -out server_key.key

L’option -nodes est à supprimer de la ligne si vous souhaitez que la clé privée reste protégée par mot de passe. Attention, dans ce cas, ce mot de passe vous sera demandé à chaque démarrage du serveur Apache.

- Pour extraire le certificat, utilisez la commande :

openssl pkcs12 -in server_certificate.p12 -clcerts -nokeys -out server_certificate.crt

- Déplacez le certificat et la clé privée dans leurs répertoires respectifs (exemple : /etc/pki/tls/certs et /etc/pki/tls/private).

- Limitez les droits sur la clé privée au seul super-utilisateur (exemple : chmod 400 /etc/pki/tls/private/server_key.key).

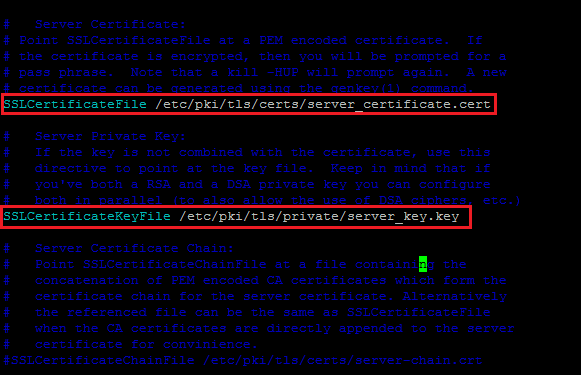

- Adaptez le fichier de configuration de SSL en conséquence (exemple : /etc/httpd/conf.d/ssl.conf) :

Après avoir installé les modules dav, dav_fs et auth_digest :

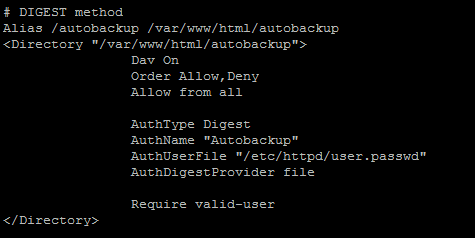

- Créez un fichier de configuration WebDAV pour Apache (Exemple : /etc/httpd/conf.d/webdav.conf) contenant les directives suivantes:

Dans l’exemple présenté:

- Le serveur sera joignable à l’adresse https://serveur_name/autobackup (directive Alias pointant sur le répertoire physique /var/www/html/autobackup).

- Le domaine d’authentification (Realm) est « Autobackup » (directive AuthName).

- La méthode d’authentification utilisée est la méthode Digest (directive AuthType).

- Les couples utilisateurs / mots de passe autorisés à accéder à ce répertoire sont stockés dans le fichier /usr/local/www/user.passwd (directive AuthUserFile).

- Créez le fichier de mots de passe du mode Digest et le premier compte (domaine d’authentification Autobackup et utilisateur autobackup dans l’exemple) à l’aide de la commande:

htdigest -c /usr/local/www/user.passwd Autobackup autobackup

- Renseignez le mot de passe de l’utilisateur à l’invite de commande.

- Par la suite, si vous souhaitez ajouter un compte d’accès supplémentaire (new_account dans l’exemple), utilisez la commande :

htdigest /usr/local/www/user.passwd Autobackup new_account

- Démarrez ou redémarrez le serveur Apache pour prendre en considération l’ensemble des modifications.